Falco Feedsは、オープンソースに焦点を当てた企業に、新しい脅威が発見されると継続的に更新される専門家が作成したルールにアクセスできるようにすることで、Falcoの力を拡大します。

SREを疲弊させる「脆弱性1,000件」の嘘

あなたのチームでも、こんな会話が繰り返されていないでしょうか。

「コンテナのスキャンを回したら、また Critical が50件出ました。どれから直しますか?」

このやり取りの本質的な問題は、「50件」という数字そのものではありません。その50件のなかで、本当に今すぐ対処すべきものが何件あるのかを、誰も把握できていないことにあります。

コンテナイメージをスキャンすると、数百から数千の脆弱性が検出されるのは珍しくありません。しかし、ここで見落とされがちな重要な事実があります。ライブラリがイメージ内に存在していても、それが実際に実行されていなければ、攻撃者が悪用できる経路はほぼ存在しないという点です。つまり、スキャン結果に並ぶ膨大なリストの大部分は、現実の脅威とは切り離された「ノイズ」である可能性が高いのです。

それでもSREチームは、そのノイズに日々追われ続けます。すべてを修正しようとすれば開発チームのスプリントが止まり、ビジネスのスピードが損なわれます。かといって放置すれば、本当に危険な脆弱性を見逃すリスクを抱えたまま運用を続けることになります。「すべて修正して開発を止める」か、「無視してリスクを抱え続ける」か——この二択の板挟みこそが、多くのSREチームを疲弊させている構造的な問題です。

しかし、本来は第三の選択肢があります。

それがSysdigの 「ランタイムインサイト」 です。スキャン結果に実行時(Runtime)の情報を掛け合わせることで、イメージ内に存在する脆弱性のうち、実際に動いているものだけを浮き彫りにします。その結果、本当に修正すべき脆弱性を数%まで絞り込むことが可能になります。残りの大部分については、自信を持って優先度を下げる判断ができるようになります。本記事では、このアプローチの考え方と具体的なプロセスを、実際の操作ステップ(検証シナリオ)を通して解説します。

ランタイムセキュリティの詳細は「コンテナランタイムセキュリティとは?Falcoによるリアルタイム検知の仕組み」をご参照ください。併せて、SREに「実用的なリアルタイム脅威検知」を提供 もご覧ください。

検証環境:典型的なマイクロサービス構成

今回の検証シナリオでは、多くのエンタープライズ企業で実際に見られる、次のような環境を前提とします。Kubernetesを利用しているチームであれば、概ね共通する状況です。

- インフラ:Kubernetes クラスター上で稼働するマイクロサービス構成

- アプリケーション:Java / Python ベースの複数サービス(本番環境で稼働中)

- スキャン結果:定期的な脆弱性スキャンにより「Critical」脆弱性が 50件 検出

- 現状の課題:開発チームから「どの脆弱性から対応すべきか?」という問い合わせが急増

このような状況は、多くのSREチームにとって決して珍しいものではありません。スキャン結果には多数の脆弱性が並ぶものの、その中で本当に優先して対応すべきものを特定する手段がないことが、運用上の大きな課題となっています。

次のセクションでは、この50件の脆弱性の中から、実際に対応すべき脆弱性をどのように特定するのかを、Sysdigのランタイムインサイトを使った具体的な手順で見ていきます。

検証シナリオ

3ステップでノイズを削ぎ落とす

ここからが本題です。Sysdig Secureの画面を操作しながら、定期スキャンで検出された「Critical」脆弱性50件を段階的に絞り込み、今すぐ対処すべき脅威を特定するまでのプロセスを追います。なお、本検証は既存のKubernetes環境にSysdigエージェントを導入するだけで開始できます。スキャン設定の変更や追加インフラの準備は不要です。

1.到達可能性フィルタリング

操作:脆弱性ダッシュボードで「In-use」フィルタをオンにする

Sysdig Secureの脆弱性ダッシュボードを開き、フィルタバーにある 「In-use(実行中)」 をオンにします。これにより、コンテナイメージ内にライブラリとして存在していても、実際にはメモリにロードされていない(=実行されていない)脆弱性がグレーアウトされ、優先対応リストから除外されます。

なぜこれが重要なのか

攻撃者が脆弱性を悪用するためには、対象となるコードが実際に実行されている必要があります。ロードされていないライブラリに含まれる脆弱性は、理論上のリスクではあっても、現実の攻撃経路になる可能性は極めて低いといえます。Sysdigはランタイムエージェント(Falco)を通じて、どのパッケージが実際にロードされているかをリアルタイムで把握しています。そのランタイム情報を脆弱性スキャン結果に組み合わせることで、このような実用的なフィルタリングが可能になります。

検証結果:50件 → 約10〜20件(60〜80%削減)

このステップだけでも、対応対象となる脆弱性は大幅に絞り込まれます。

2.攻撃パスの可視化

操作:脆弱性をクリックし、Cloud Attack Graph でコンテキストを確認する

「In-use」フィルタで絞り込まれた脆弱性の中から、任意の Critical 脆弱性 をクリックします。すると、その脆弱性を持つコンテナがインフラ全体の中でどのような位置にあるのかを、Cloud Attack Graph が自動的に可視化します。この機能により、単なる脆弱性の存在だけでなく、攻撃者の視点から見た侵入経路と影響範囲を把握できるようになります。

Sysdigが自動判定する主なコンテキスト

- このコンテナは インターネットに直接公開されているか

- Privileged(特権)モードで動作しているか

- ホストのファイルシステムやネットワークにアクセス可能か

こうした情報を組み合わせることで、「その脆弱性が実際に攻撃に利用される可能性があるか」を、単なるCVSSスコアではなく実際の環境コンテキストに基づいて判断できます。

検証結果:外部から侵入可能で、ホスト乗っ取りにつながる可能性のある最優先の数件を特定

この段階で、単なる脆弱性リストは「攻撃シナリオ」として整理され、本当に優先して対応すべき対象が明確になります。

3.AIによる優先度判定

操作:Sysdig Sage™ に「この脆弱性を無視してよいか?」と問いかける

Step 2で残った候補について、多段階推論型のAIアナリスト 「Sysdig Sage™」 に自然言語で問い合わせます。Sysdig Sageは、過去の通信ログ、ランタイムイベント、インフラのコンテキストを総合的に分析し、根拠付きで対応優先度を提示します。

Sysdig Sage™ の回答例

「過去30日間の通信ログを確認したところ、このポートへのアクセスは内部ネットワークに限定されています。外部からの到達可能性がないため、現時点での修正優先度を下げることを推奨します。ただし、ネットワークポリシーの変更が発生した場合は即時対応が必要です。」

このように、単に「危険/安全」を断定するのではなく、判断の根拠と条件(例:ネットワークポリシー変更時の再評価)まで含めて提示されるため、チームとして意思決定しやすくなります。

検証結果:根拠に基づき、「後回しにできる脆弱性」と「今すぐ直すべき脆弱性」を明確に分離

このステップによって、対応判断が属人的な勘や経験に依存せず、再現性のある優先順位付けとして運用に落とし込めます。

実行時(Runtime)こそがSREの武器になる

ここまでの検証シナリオで、脆弱性の絞り込み自体は完了しました。しかし、実際の修正作業には時間がかかります。パッチ適用のためには、テスト、レビュー、デプロイといったプロセスを経る必要があり、その間も本番環境は稼働し続けています。この「修正までの隙間」をどのように守るかは、SREにとってもう一つの重要な課題です。

この問いに対するSysdigの答えが、ランタイムインサイトのもう一つの役割——本番環境の挙動監視です。脆弱性を特定して優先順位をつけるだけでなく、修正が完了するまでの間、実際に環境内で何が起きているのかをリアルタイムで監視し続けることができます。

この機能を担うのが Sysdig Secure のランタイム脅威検知機能です。Sysdig Secureは、コンテナ、Kubernetes、クラウド環境における通常の動作パターンを継続的に監視し、そこから逸脱した挙動を即座に検知します。たとえ未知の脆弱性を突くゼロデイ攻撃であっても、不審なファイル書き込みやリバースシェルの確立など、攻撃者が最終的に実行する行動パターンには共通点があります。Sysdig Secureはこうした挙動の異常をリアルタイムで捉えることで、CVEが公開される前の攻撃であっても検知することが可能です。

つまり、ランタイムインサイトはSREにとって二重の意味で武器となります。修正前には「何を直すべきか」を判断するための基準を提供し、修正作業のあいだは「本番環境で何か起きていないか」を監視する目として機能します。脆弱性管理を単なるリスト消し込み作業に終わらせず、本番環境の実態に基づいた動的なリスク管理へと進化させる——それがSysdigの「ランタイムファースト」なアプローチを実現します。クラウドセキュリティの勝敗は、「どれだけ早く直せるか」ではなく、「直すまでの間に何が起きているかを把握できるか」で決まります。

まとめ:SREが手にする3つの成果

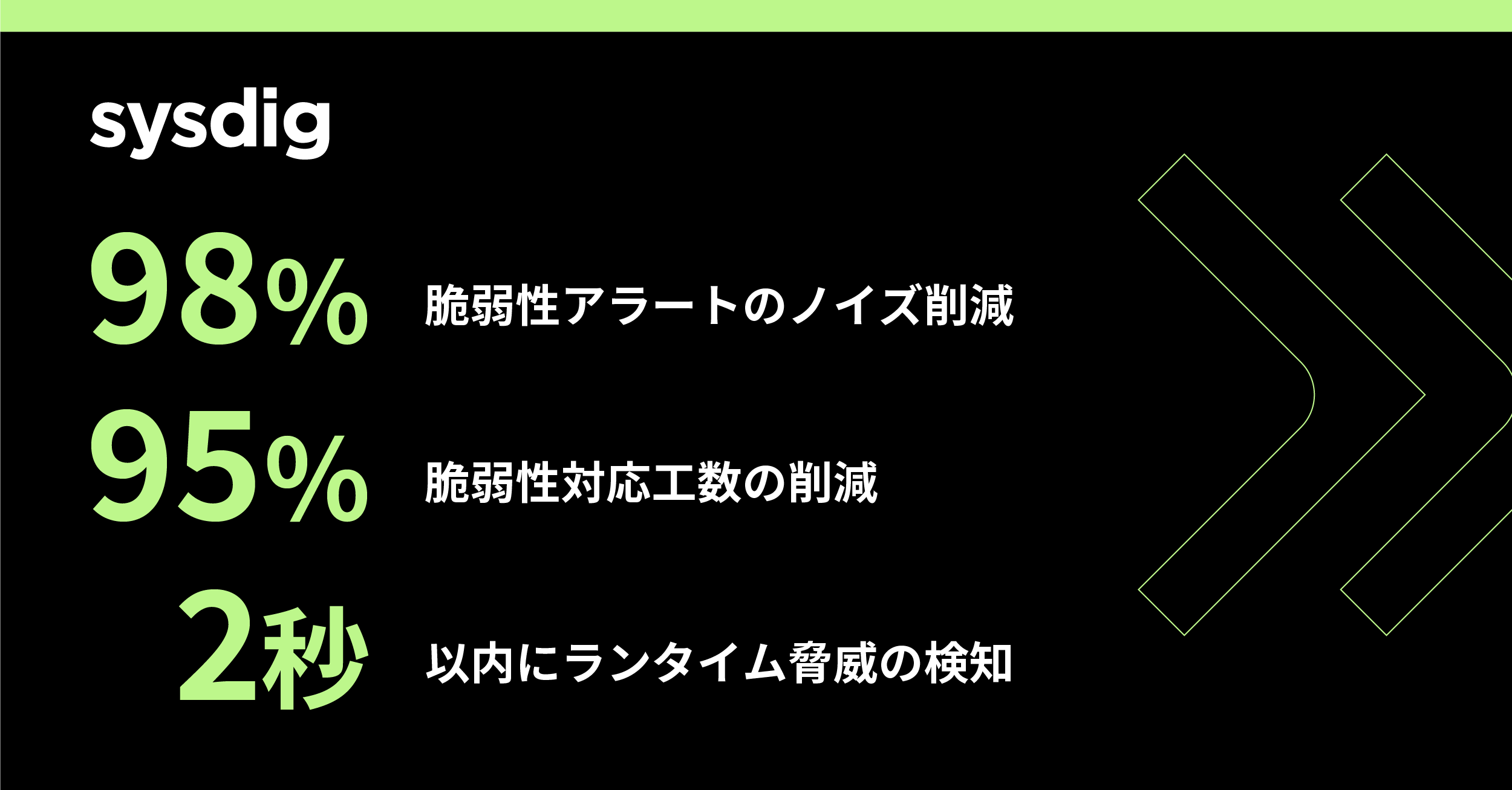

ランタイムインサイトを活用した脆弱性管理は、SREチームに3つの具体的な成果をもたらします。

第1に、トイル(Toil)の削減です。

根拠のない脆弱性対応に費やしていたパッチ適用作業を、最大95%削減できます。これまでリストの消し込みに追われていた時間を、本来SREが注力すべきシステムの信頼性向上やサービスの安定運用に振り向けることが可能になります。

第2に、MTTR(平均復旧時間)の短縮です。

修正すべき対象の優先順位が明確になることで、重要インシデントへの初動対応が加速します。「どれから対応するべきか」を議論する時間が減り、チームの負荷を抑えながら、より精度の高い対応を実現できます。

第3に、開発チームとのDevOps連携の改善です。

これまでセキュリティ部門からの修正依頼は、十分な根拠が示されないまま「すべて修正してほしい」という形になりがちでした。ランタイムの実データに基づいた依頼に変わることで、開発チームとの信頼関係が向上します。セキュリティが「開発のブレーキ」ではなく「パートナー」として機能する——それこそがDevSecOpsの本来あるべき姿です。

実際にSysdigを導入したIT・セキュリティエンジニアリング担当バイスプレジデントは、次のように述べています。Sysdigは、最も致命的なリスクをもたらす脆弱性を特定できるため、「すぐ対処すべきもの」と「後で対処すべきもの」を明確に優先順位付けできます。」この言葉は、脆弱性の数を管理するセキュリティから、実際のリスクに基づくセキュリティ運用へと転換することで、現場の働き方がどのように変わるのかを端的に示しています。ランタイムインサイトは、SREチームを「脆弱性リストの管理者」から「サービス信頼性の守り手」へと解放するアプローチなのです。

次のステップ:あなたの環境で「ノイズ量」を測定してみませんか?

今回ご紹介した検証シナリオは、Sysdigが実際の本番環境で提供している機能をベースにしています。 「自分たちの環境では、どれだけのノイズが発生しているのか」「本当に対応すべき脆弱性は何件なのか」——その答えは、実際の環境を確認することで初めて見えてきます。ぜひ一度、あなたの環境で実際の数字を測定してみてください。 それが、脆弱性の数に振り回される運用から、実態に基づいたリスク管理へと転換する第一歩になります。