Falco Feedsは、オープンソースに焦点を当てた企業に、新しい脅威が発見されると継続的に更新される専門家が作成したルールにアクセスできるようにすることで、Falcoの力を拡大します。

本文の内容は、2026年3月17日に Tiziano Tarolla が投稿したブログ(https://www.sysdig.com/blog/runtime-malware-detection-for-aws-fargate) を元に日本語に翻訳・再構成した内容となっております。

アプリケーションプラットフォームのモダナイゼーションにより、クラウドセキュリティチームは、新しいクラウドアーキテクチャーの採用に伴い、インフラチームをこれまでとは異なる形で支援することが求められています。その中で注目を集めているのが、サーバーレスコンテナやコンテナ・アズ・ア・サービス(CaaS)と呼ばれるサーバーレスのコンテナ環境の活用です。

基盤となるコンピュートインフラを管理することなく、開発者がコンテナ化されたワークロードを実行できるAWS Fargateは、その一例です。

Sysdigは現在、AWS Fargate環境に対してランタイムのマルウェア検知機能を拡張し、ワークロードがフルマネージドのコンテナサービス上で稼働している場合でも、SOCおよびCSIRTチームがランタイムのマルウェア検知範囲を維持できるようにしています。

この運用モデルは、インフラ管理を簡素化し、スケーラビリティを向上させ、開発チームがサーバーの維持ではなくアプリケーションの構築とデプロイに集中できるようにします。また、プラットフォームチームにとっても、デプロイサイクルの高速化や運用負荷の軽減といった利点があります。

しかし、SOCおよびCSIRTチームにとって、このアーキテクチャーの変化は新たな運用上の考慮事項をもたらします。組織がワークロードをAWS Fargateへ移行するにつれて、アナリストはランタイムセキュリティの可視性とマルウェア検知範囲が、他のコンテナ環境で適用されているものと一貫していることを確保する必要があります。

なぜAWS Fargateでもランタイムセキュリティが必要なのか

AWS Fargateのようなフルマネージドのコンテナサービスは、その異なる運用モデルによりマルウェアのリスクが低減されると考えがちです。基盤となるホストを管理する必要がなく、従来のホストベースのエージェント配布モデルも存在せず、セルフマネージドなコンテナ環境と比べてランタイムの活動に対する直接的な可視性も低くなります。

しかし、マルウェアは依然としてセキュリティチームが対処すべきリスクとして存在します。

AWS Fargate上で実行されるコンテナも、アプリケーションコードを実行し、クラウドサービスにアクセスし、機密データとやり取りを行います。他のコンテナ環境と同様に、攻撃者がアプリケーションを侵害した場合、悪意のあるプロセスを持ち込んだり、クリプトマイナーを展開したり、侵害されたコンテナイメージを実行中のタスク内で実行したりする可能性があります。

サーバーレス環境におけるランタイム可視性の課題

従来のコンテナセキュリティ戦略は、通常、ホストレベルのインストルメンテーション、インフラ監視、そしてコンテナイメージの静的スキャンに依存しています。これらのアプローチは、チームがKubernetesノードやコンテナインフラを実行する仮想マシンを完全に制御できる場合に有効に機能します。

AWS Fargateは、コンテナワークロードのデプロイと管理方法において異なる運用モデルを導入しています。クラウドセキュリティチームはホストレベルのエージェントをデプロイできず、セルフマネージド環境で利用可能なインフラレベルのアクセスにも依存できません。そのため、サーバーレスコンテナの採用によって、マルウェアのようなランタイム脅威に対する可視性が低下するのではないかという懸念が生じる可能性があります。

同時に、セキュリティチームが監視する脅威の種類は、コンテナ環境全体で一貫しています。マルウェアは依然として、侵害、脆弱性、改ざんされたコンテナイメージ、または悪用されたアプリケーションサービスを通じてコンテナ環境に持ち込まれる可能性があります。

攻撃者は悪意のあるバイナリを配置したり、不正なプロセスを実行したり、コンテナワークロード内で暗号資産マイニングソフトウェアを実行したりする可能性があります。ランタイム検知機能は、これらの活動の調査を支援し、コンプライアンス要件の遵守をサポートします。

AWS Fargateへのランタイムマルウェア検知の拡張

サーバーレスコンテナアーキテクチャーを採用する組織を支援するため、SysdigはAWS Fargate向けのランタイムマルウェア検知のサポートを提供します。この機能により、セキュリティチームはサーバーレス環境にもマルウェア検知機能を拡張できます。

このリリースにより、AWS Fargate上でコンテナを実行している組織は、同じ調査および対応のワークフローを継続して使用しながら、マルウェア検知のカバレッジを維持することが可能になります。

この機能は、コンテナホストおよびクラウド環境において信頼されてきたSysdigのマルウェア検知機能を基盤としています。

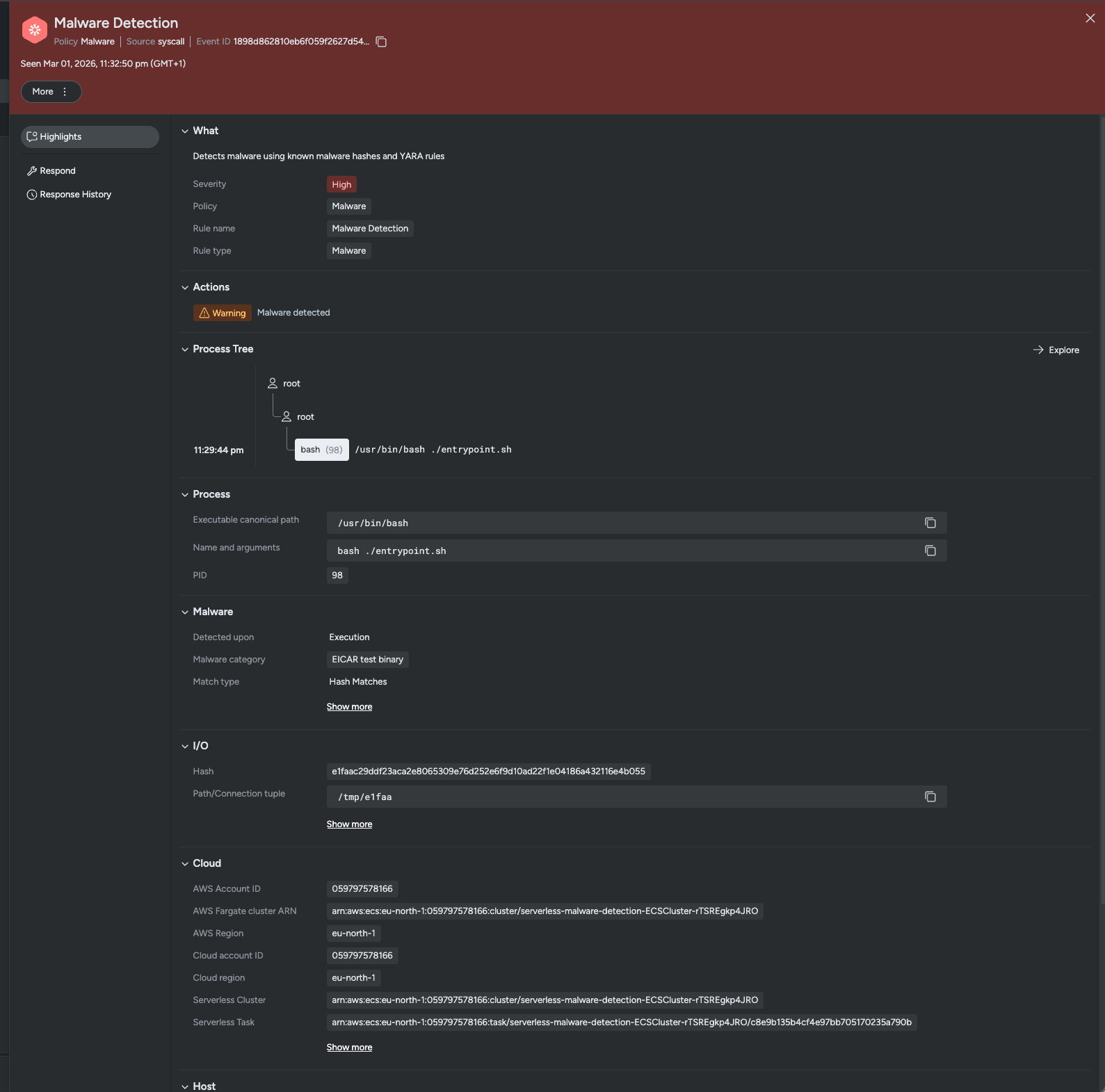

上記のシナリオでは、アナリストはマルウェアハッシュ検知によってトリガーされたアラートを確認することになります。システムは、セキュリティプログラムの検知有効性をテストおよび検証するために使用される業界標準のファイルであるEICARアンチウイルステストファイルを識別します。この特定のケースでは、検知の検証を目的とした検証目的の演習としてEICARファイルを使用していますが、基盤となる技術は実際の脅威を無力化するために使用されているものと同一です。対象となる脅威が既知のランサムウェアの亜種であれ、高度なクリプトマイナーであれ、Sysdigのマルウェアハッシュ検知は、そのシグネチャが既知であれば確実に脅威を検知します。

ランタイムで実行されるマルウェアの検知

予防的なコンテナセキュリティ対策は、ビルドプロセス中にコンテナイメージをスキャンすることに依存する場合が多いです。イメージスキャンは依然として重要な予防的対策ですが、ランタイムでの脅威検知には不十分です。Sysdigのマルウェア検知は、ワークロードの実行中における悪意のある活動の特定に焦点を当てています。マルウェアは、悪意のあるバイナリがコンテナのファイルシステムに書き込まれたときや、不審なプロセスが実行されようとしたときに検知される可能性があります。これにより、アナリストはランタイムの振る舞いに基づいて脅威を検知できます。

ランタイム検知は、ソフトウェアライフサイクルの初期段階における予防的対策をすり抜ける可能性のあるマルウェアに対する可視性を提供します。デプロイ後にコンテナへ悪意のあるバイナリが持ち込まれた場合でも、ランタイム検知によってその活動を特定できます。SOCおよびCSIRTチームにとって、これはアクティブなランタイムの挙動に基づいてアラートが生成されることを意味します。アナリストは不審な実行の試行を調査し、活動の範囲を特定し、脅威が他のサービスへ拡散する前に対応することができます。

KubernetesとAWS Fargateにおける一貫したセキュリティ

多くの現代的な組織は、複数のコンピュートプラットフォームを同時に運用しています。典型的な環境には、Kubernetesクラスター、セルフマネージドなコンテナ環境、従来の仮想マシン、そしてAWS Fargateのようなサーバーレスコンテナサービスが含まれます。セキュリティアナリストは、これらすべての環境にわたって一貫した保護を必要としています。

Sysdigは、マルウェア検知およびランタイム保護をFargate環境にも拡張し、フルマネージドなコンテナランタイムにおいても防御側が悪意のある実行の試行を検知できるようになります。これにより、Kubernetesクラスター、セルフマネージドなコンテナ、そしてAWS Fargate全体でランタイム保護を維持できます。

Sysdigを使用することで、SOCチームはワークロードがどこで実行されているかに関係なく、慣れ親しんだワークフローで脅威を調査することができます。

コンプライアンスのカバレッジを損なうことなくクラウドモダナイゼーションを支援する

CISOやセキュリティリーダーにとって、インフラのモダナイゼーションは、運用効率とセキュリティおよびコンプライアンス要件のバランスを取ることを伴います。

プラットフォームチームは、開発を加速しインフラ管理の負荷を軽減するためにAWS Fargateを採用します。セキュリティリーダーは、これらのアーキテクチャー上の意思決定がセキュリティの可視性を低下させたり、コンプライアンス上のギャップを生じさせたりしないことを確保する必要があります。

Sysdigは、AWS Fargate環境にランタイムマルウェア検知を拡張することで、組織が一貫したランタイムセキュリティ制御を維持しながらプラットフォームのモダナイゼーションを推進できるよう支援します。インフラチームがサーバーレスコンテナプラットフォームを採用する中でも、アナリストは引き続きマルウェアや不審な実行の試行を検知できます。

このような整合性により、組織はランタイムセキュリティの可視性と検知カバレッジを犠牲にすることなく、アプリケーションプラットフォームのモダナイゼーションを進めることができます。

クラウドアーキテクチャーとともに進化するランタイムセキュリティ

AWS Fargateは、クラウドアプリケーションのデプロイにおける重要な進化を示しています。インフラ管理の責任を取り除くことで、組織はコンテナ化されたアプリケーションをより効率的にデプロイおよびスケーリングできるようになります。

しかし、インフラ管理が不要になったとしても、ランタイムの脅威検知の必要性がなくなるわけではありません。セキュリティの可視性は、クラウドアーキテクチャーとともに進化する必要があります。

Sysdigは、AWS Fargate環境にランタイムマルウェア検知を拡張することで、SOCおよびCSIRTチームが現代的なクラウド環境全体にわたって検知カバレッジを維持できるようにします。クラウドセキュリティチームは、Kubernetesクラスター、従来のコンテナプラットフォーム、そしてAWS Fargateのワークロード全体にわたり、悪意のある実行の試行を検知し、ランタイムの活動を調査し、脅威に対応する能力を維持できます。

Sysdigを活用することで、組織は強力なランタイムマルウェア検知とクラウドセキュリティの可視性を維持しながら、最新のサーバーレスコンテナアーキテクチャを採用することができます。