クラウド・インフラストラクチャ・エンタイトルメント管理(クラウド基盤権限管理: CIEM)とは?

クラウド基盤権限管理(CIEM)とは、単一またはマルチクラウド環境のアイデンティティに対するアクセス権、アクセス許可、または特権を管理するセキュリティ・プロセスです。このプロセスは、特権が本来よりも高い、または広いことから生じるリスクを特定し、回避するのに役立ちます。

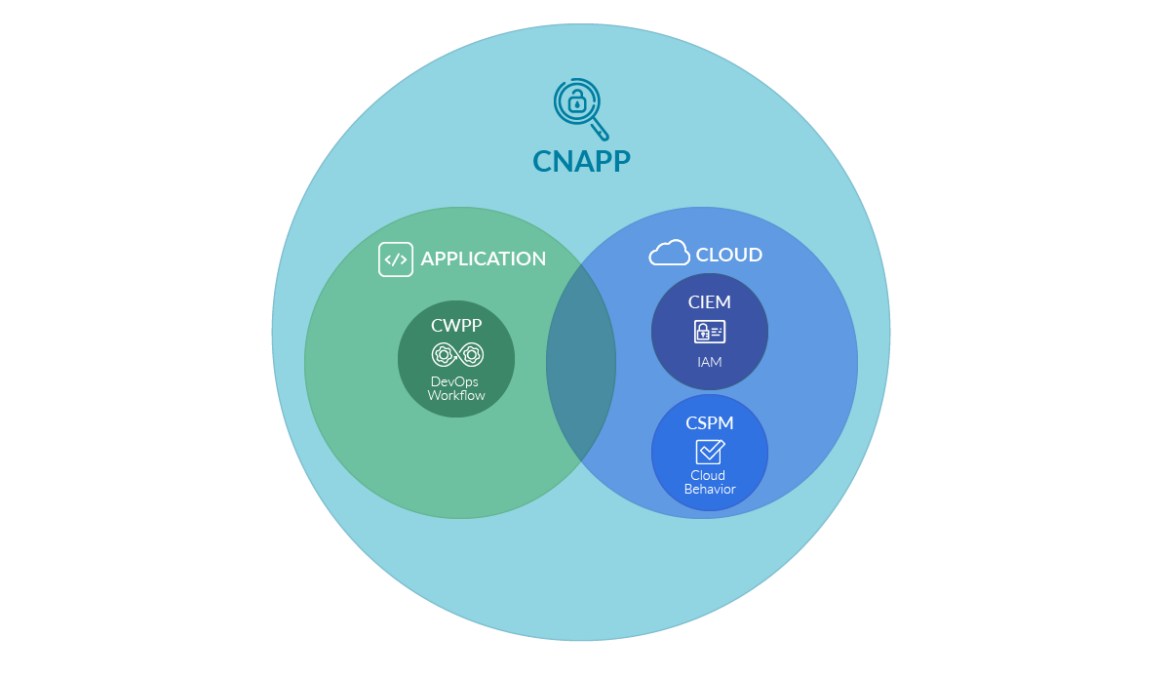

さらに、CIEMはクラウドネイティブ・アプリケーション・プロテクション・プラットフォーム(CNAPP)のプロセスの1つであり、CIEMを他のプロセスであるCSPMやCWPPと連携させ流ことで、クラウドを完全に保護するには不十分だった機能をアップグレードするセキュリティプロセスです。

このような技術的な紹介を読んでも、なぜCIEMを使うのかがはっきりしなかったかもしれません。 では、もっと簡単なことから始めましょう:

- 貴社のシステムに、もう使われていない過剰なIDがありますか?

- もしかすると、その過剰なIDは、貴社のクラウド環境で常用されているものかもしれません。

- 貴社のシステムで、第三者にどのような権限を与えているか確認していますか?

- 偽者コードはありませんか?

あなたがベテランのCISOであっても、クラウドでの権限管理に慣れていなくても、CIEMを念頭に置くことが重要である理由をご説明します。

CIEMが重要な理由

クラウド環境を採用していると想像してみてください。この環境には多くのユーザー、自動化されたソフトウェア、いわゆるIDがあります。また、いくつかのリソース(データ、サービスなど)もあります。

ここで、これらのリソースのいくつかを制限しなければならない、あるいはリソースに沿ってアイデンティティ階層を作成し、アイデンティティに特権を与えなければならないとします。

これは、クラウド環境のアイデンティティのこれらの特権を管理するのに役立つIAMサービスで完全に解決できます。しかし、ちょっと待ってください。もし、

- 理由もなく、あなたのアイデンティティのひとつが、あるはずのないものとして働いていたら?

- 何かが、あるいは誰かが、想定外のことをしていたら?

- 実は理由があるのに気づいていなかったら?

IAMは、これらの権限の一部が壊れていないか、あるいは過剰になっていないかをチェックすることなく管理し、登録することができますが、CIEMはこれらをチェックし、必要であれば修正します。

CIEMの難しい課題

アイデンティティのアクションが本来あるべきものであることを保証するために、CIEMソリューションは課題に対して異なるアプローチを取ることができます:

- 非アクティブな ID とスーパー ID: クラウド環境には未使用のIDが存在する可能性があり、そのIDは環境にとって危険な権限やアクセス権を持っている可能性があります。

- 過剰な権限を持つアクティブID: アクティブ・アイデンティティの中には、必要以上に高い権限を持つものがあります。

- クロスアカウント・アクセス: 状況によっては、アイデンティティまたはサードパーティがクラウドの異なるリソース(開発、テスト、運用など)にアクセスできるアカウント(クロスアカウントまたはIAMロール)を作成する必要があります。誤った設定や過剰なアカウント権限は、インフラ全体を危険にさらす可能性があります。

- マシン・アイデンティティの不正アクセス: 人間以外のアイデンティティは、変更されない限り、制御された一連の動作を実行するように設計されています。非人間的アイデンティティの動作や結果が予期せず変化した場合、誰かが内部設計を変更したか、外部からのアクションを注入している可能性があります。

CIEMを使うメリット

CIEMには使う際に異なるチャレンジ、つまり様々な難しさとアプローチがあります。それらに基づき、CIEMは私たちのクラウドがシングル環境かマルチクラウドかに関係なく、一元的な方法でいくつかのメリットをもたらすソリューションです:

- コンプライアンス: CIEMはすべてのクラウドまたはマルチクラウドのIDを監視し、各IDが与えられた権限を遵守しているか、またこれらの権限がコンプライアンス要件や基準を満たしているかをチェックします。

- 検知と修復: CIEMは、設定ミスや特権の迂回を含む予期せぬ動作を検出し、異なるクラウド上で自動的に修復します。

- ガバナンス: CIEMは、異なるクラウド環境におけるアイデンティティを監視し、それらが定義されたガバナンスを達成しているかどうかを検証します。

- 可視性: CIEMは、1つのクラウドからであれ、異なるクラウドからであれ、すべてのアイデンティティと権限を1つの場所で表示することができます。

CIEMの仕組み

CIEMのメリットを考えると、CIEMはどのように実践されているのでしょうか?CIEMは、クラウド間のすべての情報と実行を一元化するソリューションであると同時に、継続的な「マッチング、チェック、リメディエーション」手法とCIEMライフサイクルに基づくソリューションでもあります。

「マッチング、チェック、リメディエーション」とは?クラウドを監視するために、CIEMソリューションはクラウドの情報にアクセスする必要があります:

- 最初に、CIEM ソリューションは IAM サービスに 2 種類の情報を要求します:

- クラウドID: クラウドID:クラウドサービスやリソースにアクセスできるもの。これらは人間(ユーザー、管理者、開発者)または人間以外(ソフトウェア、外部デバイス)のアイデンティティです。

- クラウドエンタイトルメント: CIEMがIDを取得すると、そのIDが持つべきタスクやアクセス権限を意味するエンタイトルメントを取得します。

- 要求されるアイデンティティとエンタイトルメントは、状況やモニタリングの動機によって異なります。

- IDと権限を取得すると、CIEMはIDと権限を照らし合わせながらIDの行動とアクションを検証します。

- 与えられた権限のいずれかを迂回する不審な行動があれば、CIEMはすべての権限を削除するか、IDを非アクティブにするか、IAMサービスの権限を下げることで修復します。

- CIEMが終了すると、同じ手順を継続的に繰り返します。

CIEMライフサイクル

CIEMはまた、最小特権の原則(POLP)に基づいて動作し、アイデンティティのプライベートおよびパブリッククラウドの権限を管理します。これにより、クラウドの漏洩、データ侵害、内部脅威など、過剰な特権がもたらす可能性のあるリスクを最小限に抑え、軽減することができます。

POLP (アクセス制御の原則、最小特権の原則) は、コンピュータ・セキュリティの概念で、ユーザーのアクセス権を、業務を遂行するために厳密に必要なものだけに制限すべきであるというものです。

クラウド全体でPOLPをスケーラブルに実施するために、CIEMソリューションにはCIEMライフサイクルという、すべてのCIEMソリューションが従わなければならないフレームワークがあります:

- アカウントとエンタイトルメントの発見: CIEMソリューションは、最小限の特権を適切に適用するために、クラウド内のすべての既存の権限を継続的に検索し、リスト化する必要があります。

- クロスクラウドエンタイトルメント相関: 一般的に、クラウド環境はマルチクラウドであるため、ソリューションは異なるクラウド間で権限のポリシーの一貫したメカニズムを提供する必要があります。

- エンタイトルメントの可視化: クラウドとそのアクセスの異なる権限の可視化、または特定の権限やアクセスタイプによるフィルタリングが可能なソリューションである必要があります。

- エンタイトルメントの最適化: 新しい権限を検索するだけでなく、権限の特権を調整し、過剰な特権を削除することで、攻撃面を減らすだけでなく、最小限の特権を与える必要があります。

- エンタイトルメントの保護: このソリューションはエンタイトルメントのアクセスが変更されたことを検知し、脅威(例えば特権の昇格)の可能性を警告します。また、クラウド環境で実施されるエンタイトルメントのガードレールを定義するために、オプションで設定可能なルールセットを提供する必要があります。

- エンタイトルメントの検知: 権限の監視(検索、最適化など)時に不審なアクティビティを検出する機能が必要です。

- エンタイトルメントの修復:ソリューションは修復の複数の手段をサポートする必要があります。

CIEMソリューションを選ぶには?

CIEMがなぜ重要で どのように機能するのかがわかったら......

CIEMソリューションはどのように選べばいいのでしょうか?

しかし、それを考える前に、そもそも...

本当にCIEMが必要ですか?

本当に必要かどうかを決めるのに役立つチェックリストや標準的なガイドはありません。この判断は貴社次第ですが、ここでは判断に役立つ使用例をいくつか紹介します::

- CIEMは次のような場合に利用できます:

- 開発や機能テスト用のサンドボックス環境が必要な場合

- 膨大な数のIDが存在するクラウド環境がある場合

- マルチクラウド環境で、少数ではあるが全てのIDを一箇所で監視したい場合

- ID数は少ないが、権限の自動管理と監視を行いたい場合

- コンプライアンス基準を適用したい場合

- CIEMを使用できない場合:

- クラウド環境で、ID数がそれほど多くなく、混雑していない場合。その場合、代わりにIAMを使うことができます。

- プライベートなクラウド環境がある場合

CIEMソリューションが本当に必要かどうかが決まったら、次は様々なソリューションを比較して、どれが自社のクラウドにより適しているかを選択しなければなりません。どのソリューションが良いか悪いかを教えてくれる標準的なチェックリストやガイドラインはありません。

良いアプローチは、CIEMのライフサイクルを考慮し、私たちのクラウド環境でどのような要件があり、どの要件がCIEMソリューションで満たせるかを検討することです。そして、様々なソリューションを選択し、互いのソリューションがどのようなニーズに対して強いのか弱いのかを検証し、好ましいものを選択することができます。

今日の学び

CIEMは、クラウドシステム内のすべてのID(人間か人間でないかを問いません)のアクセス権や権限を付与、解決、実施、または取り消します。これは、権限レベルの設定ミスに起因するリスクを軽減することを目的としています。

%201.svg)