MITRE ATT&CK フレームワークとは?その使い方は?

ソフトウェア・セキュリティ業界で働いている人なら誰でも、攻撃者が自由に使えるツールやテクニックを多数持っていることを知っています。さらに、攻撃者には、システムに侵入する様々な方法を試行錯誤する時間がたくさんあります。

攻撃者がどのように動き、どのような技法を使っているかを理解することは、ウェブ管理者にとって最優先事項であり続けるべきです。脅威の状況を理解する必要があるセキュリティチームのために、これらの技法はカタログ化され、文書化され、実践的なシナリオで証明されなくてはなりません。

2013年にMITREが開発したMITRE ATT&CKフレームワークは、この課題に対する答えです。このフレームワークは、誰もが採用できる戦術と技法の包括的なナレッジベースです。MITREの方法論と緩和策を活用することで、セキュリティチームは、重要なシステムを保護するための長年の戦いで優位に立つことができます。

この記事では、MITRE の ATT&CK フレームワーク、ATT&CK マトリックス、その主な利点、および組織のセキュリティ体制を強化するための使用方法について説明します。

ATT&CKマトリックスの内訳

ATT&CKフレームワークは、脅威アクターが違法なビジネスを行うために使用する攻撃とテクニックの精選された知識ベースです。言い換えれば、このフレームワークは、攻撃者が組織を攻撃しようとするときに何をしているかを教えてくれます。

このフレームワークは、認証され、一般に公開されている脅威インテリジェンスデータと、吟味された管理機関によって実施された調査に基づいて作成されているため、システムのセキュリティ上の考慮事項を評価する上で信頼できます。各テクニック(技術)は、個別にラボ環境でテストされています。

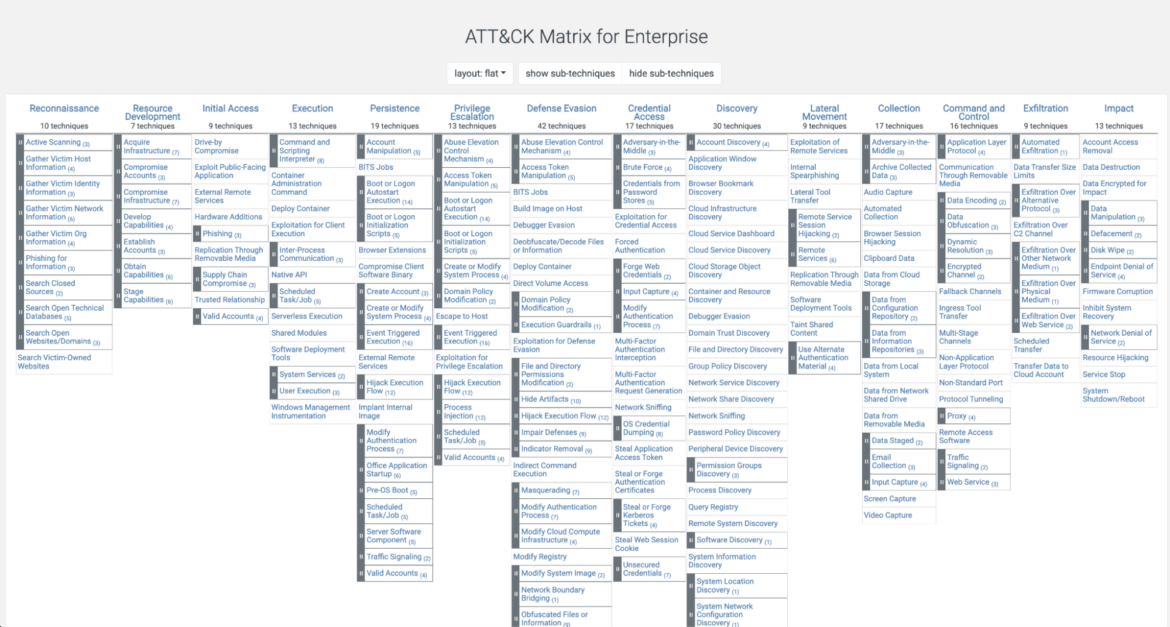

ATT&CK フレームワークリファレンスガイドは、マトリックス形式で作成されており、各列が戦術カテゴリを、列内の各行がテクニックを表しています。テクニックは、敵が目的を達成しようとする具体的な方法を示しています。

各テクニックは、テクニックのバリエーションや特定の攻撃の詳細を示す1つ以上のサブテクニックに分解することもできます。テクニックを実装するための実際のステップバイステップのガイドは、一連の手順とアクションとして文書化されます。最後に、緩和策(migitation)と検出策(detection)では、攻撃を事前に検出し、防止するためのテクニックを示しています。

現在、ATT&CK マトリックスには、エンタープライズ向け、モバイル・プラットフォーム(Android および iOS)向け、産業制御システム(ICS)ネットワーク向けの 3 種類があります。次の画像は、エンタープライズ向けのATT&CKマトリックスです:

2023年現在、193の攻撃技法と401のサブ技法が掲載されています。定期的に更新・修正されます。

戦術の簡単なまとめ

現在、エンタープライズマトリックスには14の戦術がカタログ化されています。それらを簡単に見てみましょう。各列は論理的に分類されており、左から情報収集。右側に進むにつれて、情報を流出させるテクニックを習得します:

- 偵察(Reconnaissance): ここで攻撃者は、その後の作戦に利用できる情報収集テクニックを使用します。組織から得られるすべての初期情報を得ることで、評価されたターゲットを基に適切な行動計画を立てることができます。

- 攻撃態勢の確立(Resource Development): 攻撃者は、ターゲットへの侵入と攻撃に使用される関連リソース、アカウント、VM、またはドメインの取得に努めます。攻撃者にとってここでの主な考慮事項は、痕跡を隠し、情報源や本当の身元を検出できないようにすることです。

- 初期アクセス(Initial Access): この段階では、組織のネットワークに最初に侵入するための具体的なテクニックをカタログ化します。これらのテクニックは、攻撃者が初期の応答時間を記録できるように、おとりシナリオにのみ使用することができます。これにはフィッシング攻撃も含まれます。

- 実行(Execution): 攻撃者は、悪意のあるコード、エクスプロイト、またはマルウェアをインストールするために活発に攻撃を行います。その主な目的は、リモートアクセスと持続的な接続を確立することです。例えば、スピアフィッシング・キャンペーンの成功の結果、敵対者が足場を築くために利用する実行ファイルがダウンロードされます。

- 永続化(Persistence): 攻撃者は、いったんシステム内に足がかりを得ると、それを維持する必要があります。これらのテクニックは、セキュリティ対策が正しく機能しないようにしたり、継続的な再侵入を可能にするために複数の手段を取り付けたりする行為です。例えば、バックドアもこのカテゴリーに含まれます。

- 権限昇格(Privilege Escalation): 攻撃者は、root 権限または昇格した特権を取得し、侵害することなく悪意のある攻撃を実行しようとします。これには、特権を昇格させるために sudo アクセスを取得したり、既知の問題を探索したりすることが含まれます。

- 防御回避(Defense Evation): 検知や軽減策を回避するテクニック。(ここでは、これらのテクニックをこの順番で列挙していますが、これらのテクニックはプロセスの初期段階で実行されることがよくあります)。この段階には、プロセス、アカウント、ログを隠す攻撃も含まれます。

- 認証情報アクセス(Credential Access): 攻撃者は、暗号化データへのアクセスに使用できるアプリケーション固有のセキュリティ、パスワード、またはクレデンシャルを盗み出そうとします。例としては、キーロガーや MITM プロキシの添付が挙げられます。

- 探索(Discovery): 攻撃者は、システムやネットワーク・トポロジーをより広く理解するためのテクニックを利用します。この情報は、必要に応じて、より邪悪な行動を試みるために後で使用することができます。

- ラテラル・ムーブメント(Lateral movement): 攻撃者は、自分の足場から他のシステムに密かに移動し、意図した目標に向かうテクニックを使います。SSHハイジャックや "pass the hash "攻撃もここに含まれます。

- 収集(Collection): ターゲットに到達すると、攻撃者は目的に関連する情報を収集します。これには、入力データやAPIコールのキャプチャが含まれます。

- コマンド・アンド・コントロール(Command and Control): 敵は、アラートを作動させることなくデータを基地に転送するために、様々な通信チャネルを作成します。これには、データのエンコードや暗号化技術が含まれます。

- 持ち出し(Exfiltration): 攻撃者はネットワークからデータを盗むテクニックを使用します。これには、さまざまな媒体(ウェブ、USB、ブルートゥースなど)を介したデータの転送が含まれます。

- 影響(Impact): 攻撃者の最終的な目的に応じて、システムの完全性と可用性に影響を与える情報を破壊しようとすることがあります。これには、ディスクのワイプや DoS 攻撃が含まれます。

前述の戦術のテクニック例

それでは、ATT&CKフレームワークが含む興味深いテクニックを探り、実際にどのように解釈するかを説明しましょう。

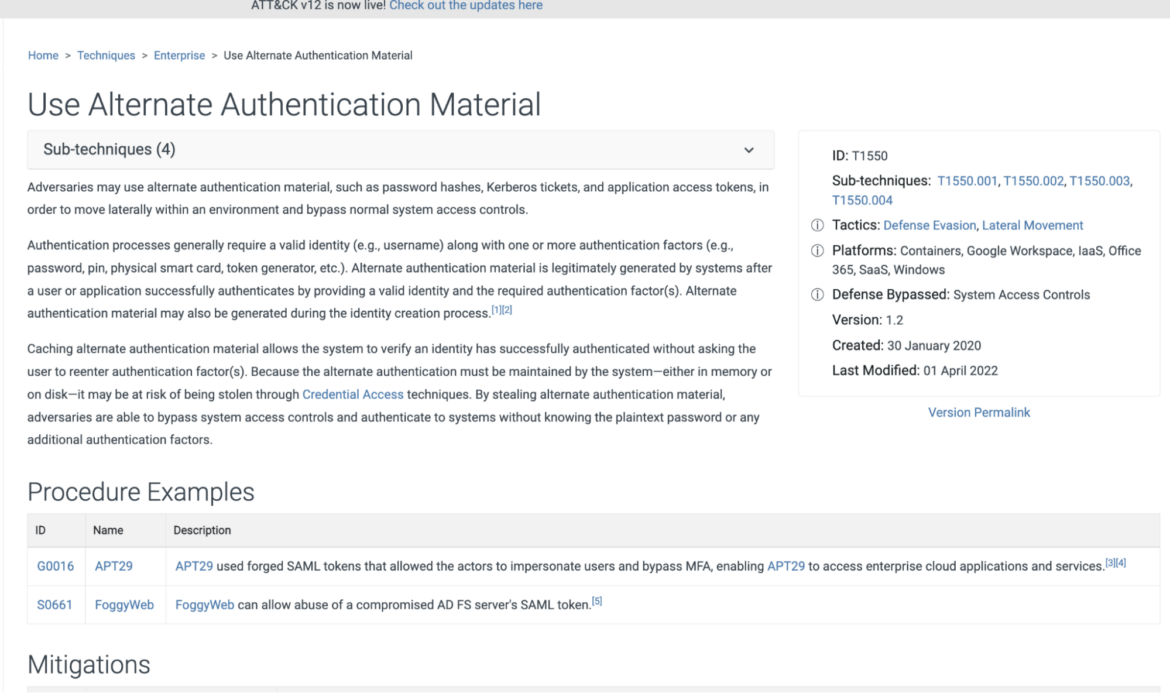

Take a look at the Use Alternate Authentication Material technique under Defense Evasion:

「防御回避」の「代替認証情報の利用(Use Alternate Authentication Material)」のテクニックをご覧ください:

それぞれのテクニックについて、フレームワークには下記が含まれています:

- テクニックの解説

- 関連するサブテクニック

- 緩和戦術

- 検出戦術

- インデックス作成のための関連メタデータ

- 実際のインシデントからの参照

上記のテクニックは、既存の認証トークンを使って関連システムにアクセスする、非常に一般的なシナリオです。攻撃者がトラフィックをキャプチャし、トークンを見ることができれば、パスワードやその他の認証情報を提供することなく、認証をバイパスするためにそれらを使用することができます。

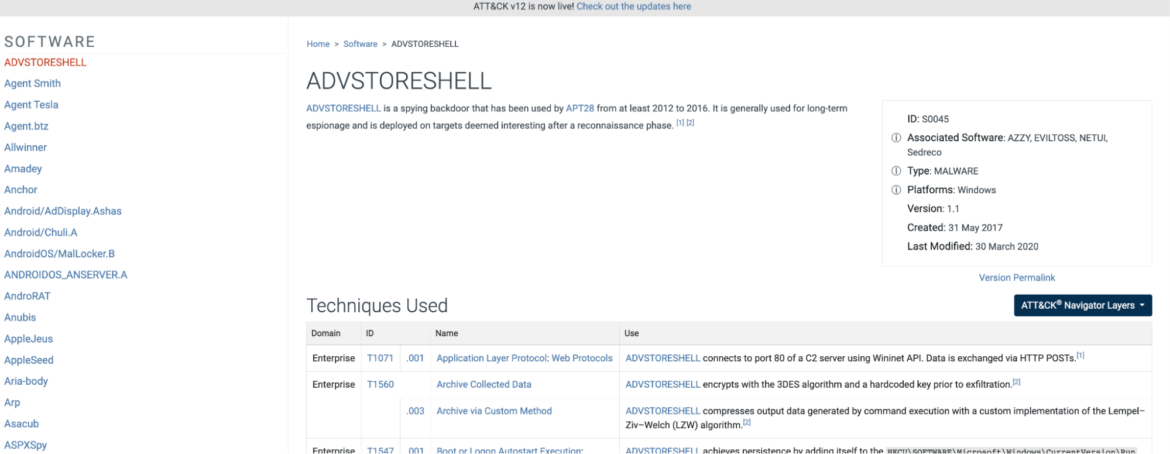

アカウントアクセスからの手順リンクをたどると、最終的に攻撃者が使用したソフトウェアの一部を見ることができます。たとえば、Advanced Persistent Threat Actor APT28の場合、バックドアを開くためにカスタムADVSTORESHELLトロイの木馬プログラムを使用していました:

ADVSTORESHELLの使用方法はリファレンスには含まれていませんが、セキュリティチームにとって、脅威アクターがどのようなツールを保有しているかを知ることは有益です。

手順、緩和策(Mitigation)、および検出(Detection)の例

このフレームワークに追加された素晴らしい点は、各攻撃パターンに関連する検出(detection)と緩和(mitigation)のテクニックが集められていることです。例えば、セキュリティチームが代替認証材料攻撃のリスクを防止するために使用できる緩和技法を以下に示します:

- 機密情報の暗号化: MITM 攻撃がアクセストークンを盗聴できないように、サービス間通信は暗号化されるべきです。関連する「緩和策(Mitigation)」を参照してください。

- 疑わしいトラフィックの検出に監視を使用: 通常とは異なる場所での Web クレデンシャルの使用を監視することで、警告を発し、検証手順を促す必要があります。例えば、攻撃者はトークンを使ってその範囲外のシステムにアクセスしようとするかもしれません。そのような場合、リクエストにフラグを立てるべきです。組織のベースラインに適合しないパターンを検出するメカニズムを提供する必要があります。関連する「検出(Detection)」を参照してください。

このフレームワークは、テクニック、ツール、緩和手順の包括的な内訳を提供します。しかし、それらを特定の組織に適合する実行可能な項目に変換するには、さらなる評価が必要です。次に、MITRE ATT&CK フレームワークを実際に使用する方法を説明します。

フレームワークを活用する

MITRE ATT&CK フレームワークの理解は深まりましたが、どのように活用するかはお分かりになりましたか?このフレームワークを採用することで、組織のサイバー脅威インテリジェンスをどのように強化できるでしょうか?

これらの質問に答えるには、次のことを行う必要があります。最初のステップは、組織のシステムの脅威モデルを評価し、重要な質問に答えることです。例えば、潜在的な脅威と脆弱性は何か?弱点は何か?MITRE ATT&CK フレームワークを最大限に活用するには、人とツールのセキュリティ警戒態勢を強化するための積極的な措置を講じることが必要です。

これが完了したら、最後のステップは、ATT&CK マトリックスでセキュリティギャップ分析、アラート、サイバー脅威の回避に使用できる特定の項目を特定することです。そして、このフレームワークを次のように活用します:

一般的なユースケースの攻撃マトリックス

一般的なユースケースについては、ATT&CK マトリックスで述べられている一般的なセキュリティステップを適用することができます。役に立つアクションとしては、以下のようなものがあります:

- 特に従業員にノートパソコンやデバイスを提供している場合は、攻撃者のツールやプロセスに精通してください。次の敵対的なソフトウェアのリストを確認し、ウイルス対策ソフトウェアやファイアウォールソフトウェアで検出できることを確認してください。

- 定期的にセキュリティ・ポリシーを見直し、フィッシングやソーシャル・エンジニアリング攻撃について従業員を教育し、社内を守れるようにします。

- 鍵とシークレットの厳格なローテーションを実施します。

- 重要な脆弱性にパッチが適用されるよう、ソフトウェアとハードウェアのアップデートを厳格に実施します。

- サイバーセキュリティ・ツールが不正な試みを検出して防止できるように、特定のテクニックをマッピングして統合します。

- 多くの攻撃は一般的なセキュリティ技術で阻止できるため、複数の緩和策の実施に注力すること。例えば、業界標準のアンチウイルス/アンチマルウェア・ソフトウェアやアカウント・ポリシーを使用することで、攻撃者が永続性を確立するのを防ぐことができます。

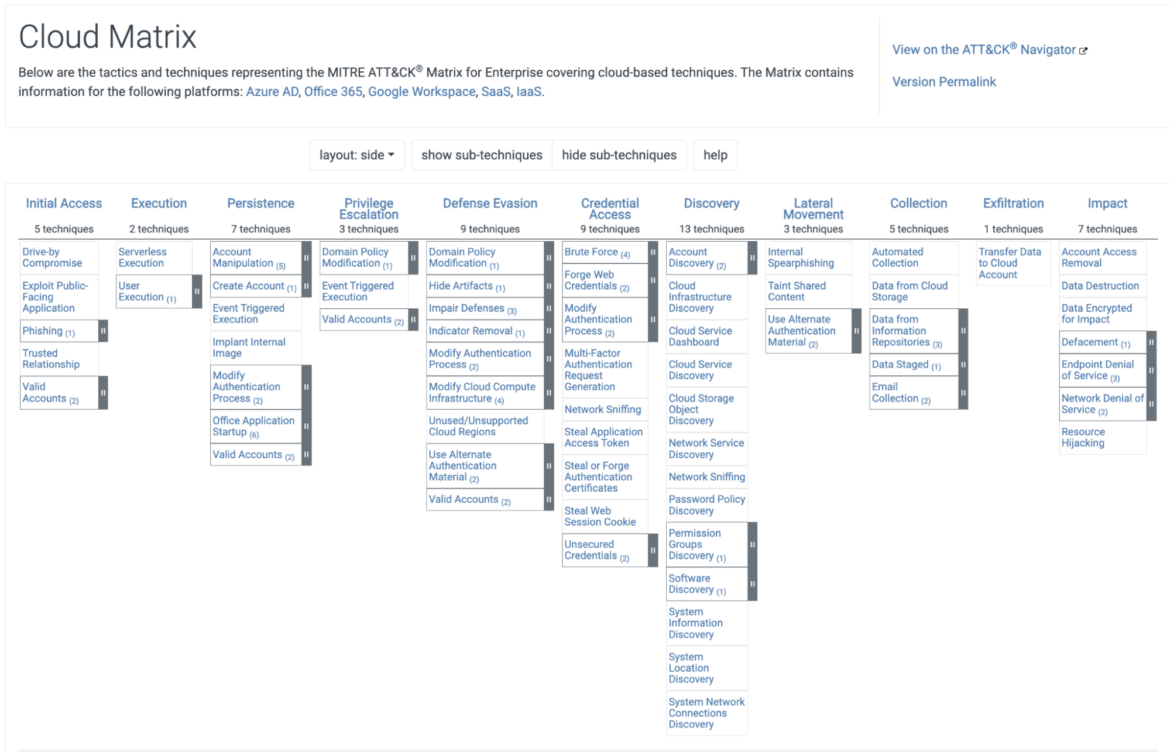

クラウド環境の攻撃マトリクス

Attack Matrix for Enterprise には、クラウド環境に特化したサブセクションがあります。クラウドマトリクスは、IaaS、Google Workspaces、Azure AD などのクラウドベースの技術を扱うのに便利です。

その他のユースケースのための攻撃マトリクス

攻撃マトリクスが使用されるユースケースは他にもあります。モバイルアプリケーションを運用しているのであれば、モバイルマトリクスを使うことができます。ICSの場合は、ICSマトリクスを調べたいところです。

攻撃マトリクスの構成はあくまで便宜的なものであり、クラウドインフラストラクチャに対する最も一般的な攻撃を誰でも簡単に確認し、優先順位をつけることができるようにするものであることに注意してください。セキュリティチームは、自社のポリシーに沿った信頼できるセキュリティ対策を検討、評価、作成しなければなりません。

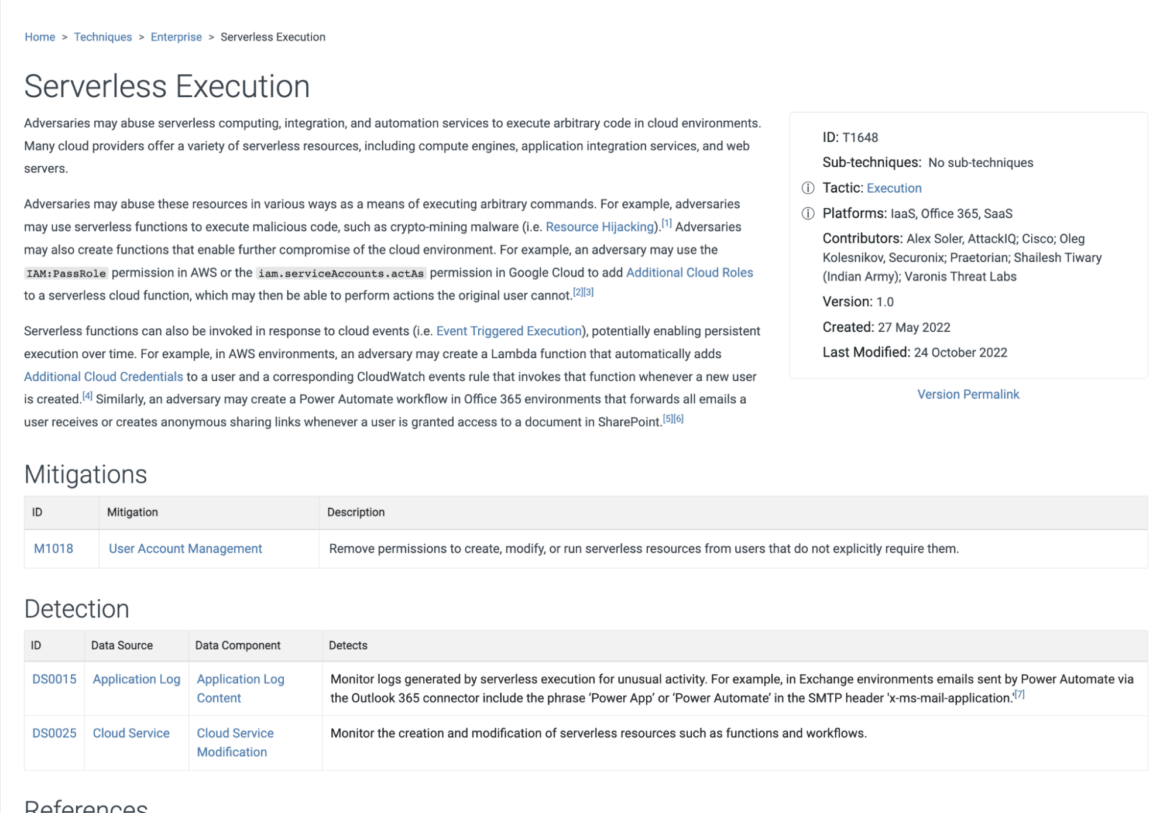

例えば、Serverless Execution(サーバレス実行)のテクニックを見る場合、説明を読み、緩和策と検出策を検討し、関連する参考文献を読むことができます。セキュリティチームの一員としてサーバレスアプリケーションを展開し、この ATT&CK マトリクスの内容を使用するのであれば、サーバレスアプリケーションが組織内でどのように使用されているかを評価し、脅威モデルを作成し、関連する緩和策を実施することをお勧めします。

このように、ATT&CK マトリクスは、クラウドでサーバーレス・アプリケーションを実行する危険性を指摘しているため、さらなるアクションのための良いリファレンスとして機能します。個々のユースケースに応じて、これを実行可能な緩和手法にマッピングするのはあなた次第です。そのようなアクションには以下が含まれます:

- 権限昇格を防ぐために、LambdaのセキュリティコンテキストとIAM権限を更新します。

- Lambda関数に制限を設けます。

- 特定のカスタムランタイムのみを許可します。

ATT&CK マトリクスをこのように評価することで、セキュリティ対策のトリアージと実装にかかる貴重な時間を節約し、セキュリティチームに貴重な洞察と方法論を与えることができます。こちらでは、実践的な例について詳しく説明されています。

結論

組織のあらゆる側面を保護することは、非常に困難な作業です。攻撃者は多くの場合、強い金銭的・実存的な動機によって動かされるか、国家的なアクターとして活動するため、早い段階から優位に立つことができます。攻撃がより巧妙になればなるほど、深刻なセキュリティ・インシデントを引き起こす可能性が高まります。企業は、MITRE ATT&CKフレームワークから得られる情報と対策を採用することで、関連するすべての緩和ステップを自動化し、システムの安全性を確保することができます。

%201.svg)