クラウドの検知と対応の機能を刷新し、セキュリティチームは常に攻撃の一歩先で対応が可能に

<このプレスリリースは6/17/2024に米国で発表されたリリースの抄訳です>

6/17/2024 - 米国カリフォルニア州サンフランシスコ発 –ランタイム・インサイトの力を活用したクラウド・セキュリティのリーダーであるSysdigは、クラウドネイティブ環境で発生したインシデントの調査分析時間を5分に短縮することがが可能になった、と発表いたしました。この分析時間の高速化は、最も複雑なクラウド攻撃に対しても、イベント、ポスチャ(構成)、および脆弱性の収集と、アイデンティティへの相関を自動化することで実現しました。クラウド攻撃にかかる時間は10分(注1)であり、調査は迅速に進めなければなりません。Sysdigのリアルタイムクラウド解析により、企業は貴重な時間を確保し、スキルギャップを最小に抑え、セキュリティチームとプラットフォームチームが情報に基づいたより迅速な意思決定を行うことが可能になります。

クラウドは、オンプレミス環境よりも高速で複雑かつダイナミックであり、AIや急速に変化するクラウドサプライチェーンに起因する攻撃対象領域は拡大の一途をたどっています。クラウド上のインシデントを調査する時間はわずか5分しかありません。レガシーのエンドポイント検知対応(EDR)や拡張検知対応(XDR)ソリューションやセキュリティ情報イベント管理(SIEM)プラットフォームは、クラウドのコンテキストに関する重要な情報を欠いており、調査を遅らせ、その範囲を制限します。さらに、SIEMクエリは、攻撃者が城の鍵を手に入れる前にさえ、結果を出さない可能性があります。クラウドで効果的に検知、調査、対応を行うには、チームはクラウドとログのイベントをリアルタイムで監視と分析ができなければなりません。これは、真のクラウドネイティブソリューションによってのみ実現できる機能です。Sysdigは調査を簡素化することで、これまで断片化されたさまざまなドメインからのデータフィードを相関させ、文脈化し、評価するという課題を抱えていたチームの対応範囲を最小限に抑えます。

Forrester Research社 によると、「クラウドでの調査は迅速に行わなければならない。攻撃者がインスタンスにアクセスし、それを停止させる前に、セキュリティアナリストが攻撃に対応できるとは限らない。そのため、事件に関する貴重な時間とデータが失われる可能性がある。... 調査担当者が、ジャストインタイムでダイナミックな権限の状況認識を持っていなければ、クラウド対応は効果的に行えない」とあります(注2)。

注1)出典:Sysdig 2023年度グローバルクラウド脅威レポートより

注2) Forrester – The Comprehensive Guide to Cloud Detection and Response; Allie Mellen, Andras Cser, Jeff Pollard; April 23, 2024.

今回更新された機能

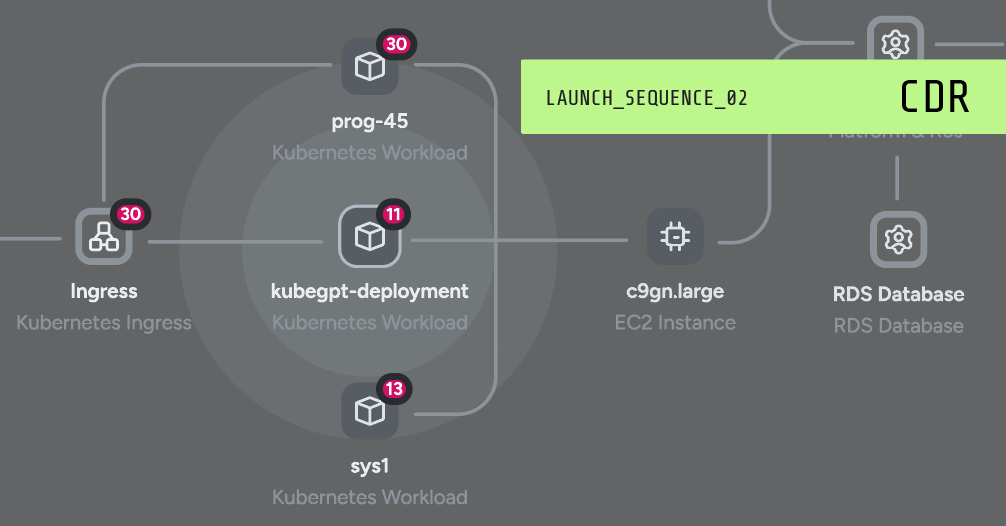

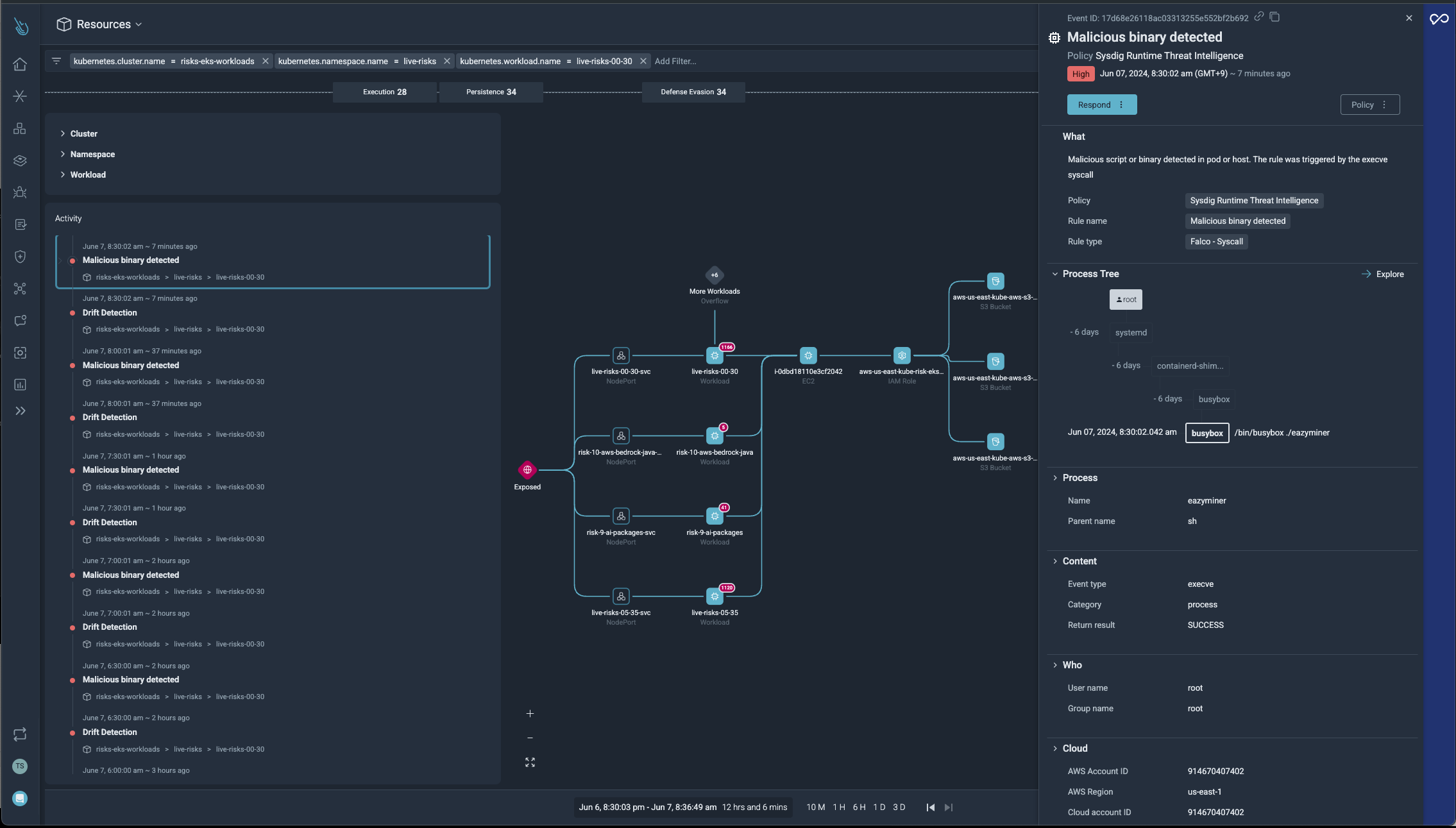

- 攻撃連鎖の可視化: Sysdig Cloud Attack Graphで特定のインシデントを視覚化することで、セキュリティアナリストはリソース間の関係性を動的に把握し、攻撃の連鎖(キルチェーン)やクラウド環境全体にわたる潜在的な横方向への移動(ラテラルムーブメント)をより深く理解することができます。検知、脆弱性、設定不備を重ね合わせることで、対応者は脅威の発生源や、攻撃者が攻撃を継続できた理由を見極めることができます。

- リアルタイムのアイデンティティ相関: Sysdigは、クラウドとワークロードのイベントを自動的にアイデンティティに関連付けることで、インシデントのコンテキストを完全に把握する、より強力なリアルタイムモニタリングを実現しました。クラウドのイベントと位置情報を認識するアイデンティティを自動的に関連付けることで、異常なログイン、あり得ない移動シナリオ、悪意のあるインターネットプロトコル(IP)アドレスが強調表示されます。ユーザーは、インフラストラクチャで脅威の実行者が何をしているのか、また、関連ポリシー、権限、役割をどのように活用して攻撃を進めているのか、あるいは進めることができるのかについて、より明確に理解することができます。

- 調査ワークフローの最適化: アイデンティティをイベントに一元化、充実、関連付けることで、セキュリティチームとプラットフォームチームは縦割り構造を解消し、調査結果の共有を容易に行うことができます。これにより、調査の迅速化、予防措置の改善、対応措置の指針策定が可能になります。

上記更新機能が反映された攻撃連鎖の可視化画面例

説明:悪意のあるバイナリがワークロード上で検知された場合に、当該ワークロードがどのEC2インスタンス上で動作しているか?そして、EC2インスタンスのIAMロールがS3バケットへのアクセス権限を有していることなどが相関表示されている

高速化が重要な理由

- クラウド調査は5分以内で: サイロ化された限定的なデータは、調査を大幅に遅らせてしまいます。 チームはツール間で発見事項を収集し、関連付ける作業をすべて手作業で行う必要があり、対応時間が遅れてセキュリティ体制が弱体化します。 Sysdigは、アクティビティ監査、システムコールキャプチャ、プロセスツリーなど、さまざまな要素を関連付けた、充実した包括的なフォレンジックデータを提供します。 これにより、リソース、イベント、アイデンティティ、ポスチャ(構成)、脆弱性データなど、さまざまな要素を環境間で自動的に関連付け、クラウドネイティブの調査を加速します。セキュリティチームとプラットフォームチームは、5分以内にインシデント調査を完了し、自信を持って対応できるようになります。

- 正しいストーリーを伝える: 多くのソリューションは、マルチクラウドの検知と対応に関する有意義なインサイトを備えておらず、脅威の優先順位付けが非効率的になり、攻撃のコンテキストが不明瞭になる原因となっています。そのため、例えば、EDRツールがAmazon Elastic Compute Cloud (EC2)インスタンス間の横移動を検出しても、マルチクラウドやコンテナ環境におけるデータ流出を見逃してしまう可能性が高いのです。Sysdigは、リアルタイムのランタイム・インサイトに自動化されたマルチクラウドのコンテキストと相関性を組み合わせることで、セキュリティチームと開発チームがクラウド調査の「5つのW」、つまり「誰が(Who)」「何を(What)」「いつ(When)」「どこで(Where)」「なぜ(Why)」を理解し、5分以内に豊富なコンテキストに基づく攻撃のストーリーを構築できるように支援します。

- クラウドネイティブの事業ラインを統合: 効果的なクラウドセキュリティには、セキュリティチームとプラットフォームチームの垣根を越えたチームワークが必要です。Sysdigは、共有基盤を通じて各業務を統合し、チームが同じ言語でコミュニケーションを取り、保護、検知、対応管理の各部門が連携して迅速に行動できるようにします。

Sysdig Inc. ランタイム保護&対応戦略部門長、ジャーミー・バトラー(Jamie Butler)のコメント

「「クラウド上での攻撃を迅速に検知するには、複数のドメインをまたいだリアルタイムの検知と自動相関分析が不可欠です。リアルタイムでないと、組織は大きな不利益を被ることになります。クラウドネイティブ調査の強化により、企業はリアルタイムの脅威を迅速に評価し、コンテキストに基づく攻撃シナリオを簡単に深く掘り下げ、クラウドスピードで的確に対応できるようになります。」

参考資料

- Sysdigのウェブサイト:クラウド検知と対応

- ブログ:ɆCDR: クラウドがゲームをどのように変えたか

- 動画:Sysdigによる5分で完了する脅威調査 (英語版)

Sysdigは、オープンなイノベーション、エージェンティックAI、そしてランタイムが示す妥協なき“真実”を核に、「クラウドセキュリティを正しいやり方で」実現します。ブラックボックスや死角が増える時代において、セキュリティ/開発チームが脅威を“その瞬間”に予防・検知し、迅速に対応できるよう支援します。

AIの価値は、入力されるシグナルの深さと信頼性で決まります。クラウドセキュリティ向けとして初のエージェンティックAIアナリスト「Sysdig Sage™」は、業界最深レベルのランタイム・インテリジェンスを基盤に、単なる可視化にとどまらず、必要な文脈を理解して推論し、行動につなげます。FalcoとWiresharkの開発者が設立したSysdigは、Fortune 500企業の60%以上に採用され、セキュリティに妥協しない組織のために設計されています。米国カリフォルニア州に本社を置き、日本ではヤフージャパン、NTTドコモ、スクウェア・エニックス、みんなの銀行/ゼロバンク・デザインファクトリーをはじめ有数の企業に採用されています。 日本法人はSysdig Japan合同会社

%201.svg)