Falco Feedsは、オープンソースに焦点を当てた企業に、新しい脅威が発見されると継続的に更新される専門家が作成したルールにアクセスできるようにすることで、Falcoの力を拡大します。

本文の内容は、2026年4月8日に Eric Carter が投稿したブログ(https://www.sysdig.com/blog/how-to-use-ai-to-manage-cloud-security-threats)を元に日本語に翻訳・再構成した内容となっております。

クラウド防御担当者は、絶えず急速に変化するセキュリティ脅威に直面しています。コンテナ、Kubernetes、クラウドサービス、そしてアイデンティティからシグナルが流れ込み、セキュリティチームは同じ問いを何度も繰り返し自問することになります。

- これらすべてのアラートは何を意味しているのか?

- どれが同じインシデントに関連しているのか?

- 何がリスクにさらされているのか?

- 次に何をすべきなのか?

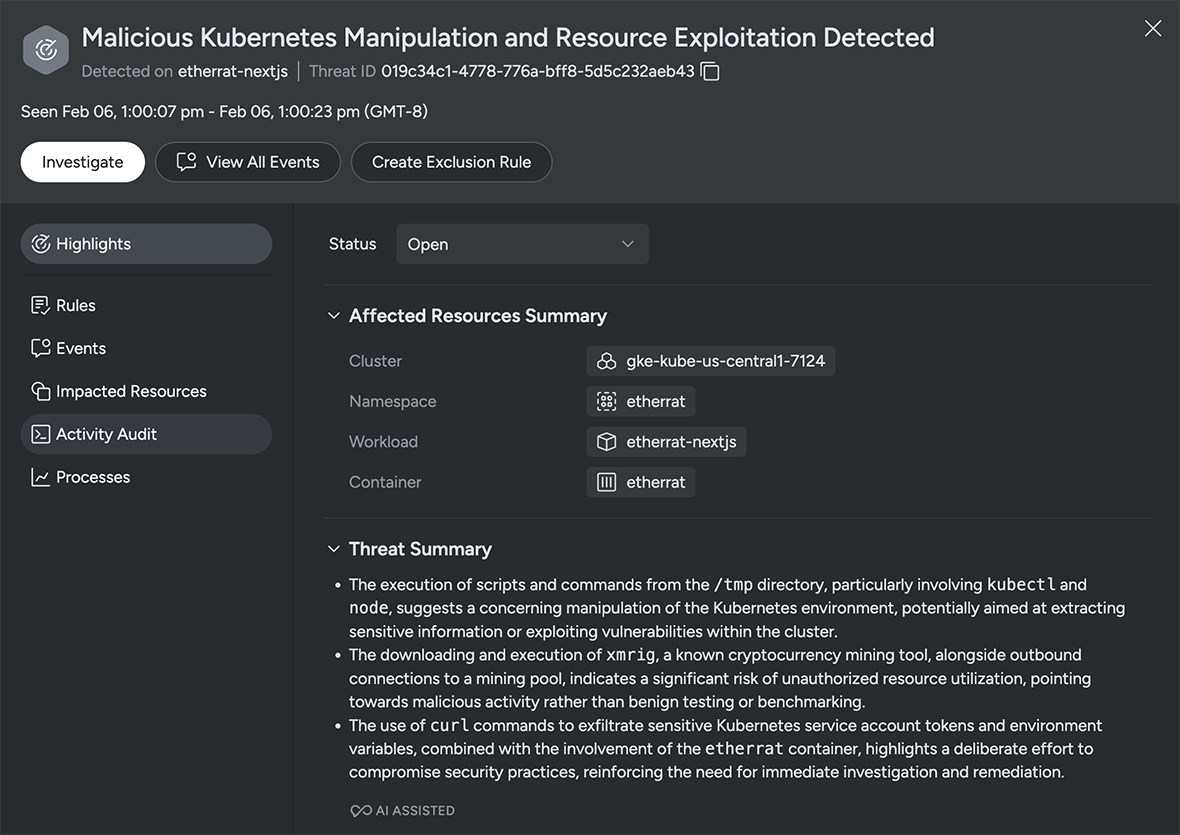

アナリストが生のアラートに溺れるのではなくインシデント単位で作業できるようにするために、Sysdig Secure のThreat Managementは、関連性があり信頼度の高いランタイムイベントを単一の実行可能なセキュリティインシデントに統合します。Sysdig Sage はその体験をさらに一歩進め、AIによる脅威サマリーの生成と、チームがより迅速に理解し対応できるよう支援する対話型アシスタントを提供します。

脅威管理のためのAI支援

Sysdig Sage for Threats は、Sysdig Secure のThreatsモジュールに対するAIによる強化機能です。これは、記録された各脅威に対して次のような情報を付加します:

- 脅威の内容を平易な言葉で説明するAI生成のタイトル。

- 何が起きているのか、なぜ重要なのか、誰または何に影響があるのかを説明する3つの箇条書きの要約。

クラウド脅威のトリアージを改善する3つの箇条書き

AIによって生成された箇条書きは、3つの中核的な問いに答える動的に生成される洞察として捉えることができます:

- 何が起きているのか?

- なぜそれが重要なのか?

- 誰または何が影響を受けているのか?

クラウド防御担当者には無駄にしている時間はありません。不審な挙動や攻撃パターンの簡潔な説明に加え、どのクラスター、クラウドアカウント、またはアイデンティティが脅威に関与しているのかといった範囲が把握できることで、チームは問題の優先順位付けを行い、より迅速に対応することができます。

大量のアラートに対処しているチームにとって、Sysdig Sageのサマリーは脅威を素早く確認し、次の判断を下すのに役立ちます:

- これは本番アプリケーションや機密データに対する重大なリスクなのか?

- これは開発環境やテスト環境における無害な活動なのか?

- どのチームがこれについて把握する必要があるのか?

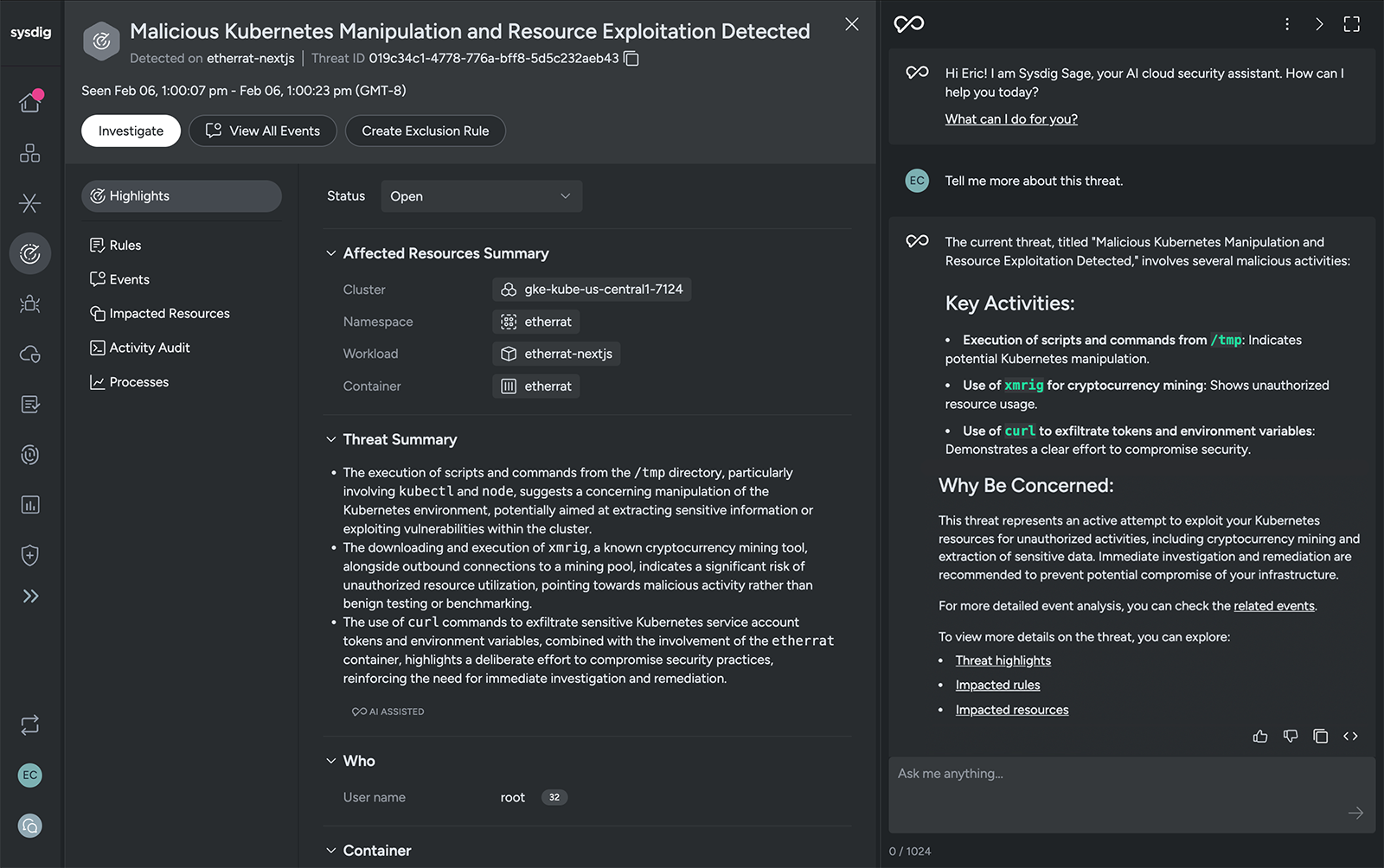

対話による調査:脅威についてのチャット

Sysdig Sage がThreatsの体験を強化する2つ目の方法は、組み込みのチャットアシスタントによるものです。これはコンテキストを認識するため、現在表示している脅威エントリを把握しています。チャットアシスタントを使用すると、脅威の詳細情報の取得、ルールやイベントの説明、関連するランタイムイベントの一覧表示、影響を受けたリソースの表示、対応および強化のための次のステップの提案を行うことができます。

以下は、チームがこのチャットを活用して脅威対応のワークフローを加速させる具体的な方法の例です。

脅威を平易な言葉で説明する

各脅威に対して生成される3つの箇条書きは、簡潔な概要を提供します。それでもさらに詳しく知りたい場合があります。自然言語を使って、まずはシンプルな質問から始め、理解が深まるにつれてフォローアップで掘り下げることができます。「この脅威についてもっと教えてください」といった簡単なプロンプトで、Sysdig Sage に詳細を尋ねることができます。

コンテキスト認識により、Sysdig Sage は現在表示している脅威を把握し、AIによって生成されたサマリーをさらに展開します。これはSysdig Secure プラットフォームからの情報を統合し、さらに基盤となるAIモデルの豊富な知識も活用します。これらの情報をもとに、活動内容、使用された手法、そしてそれがなぜ重要なのかについての説明文を返します。

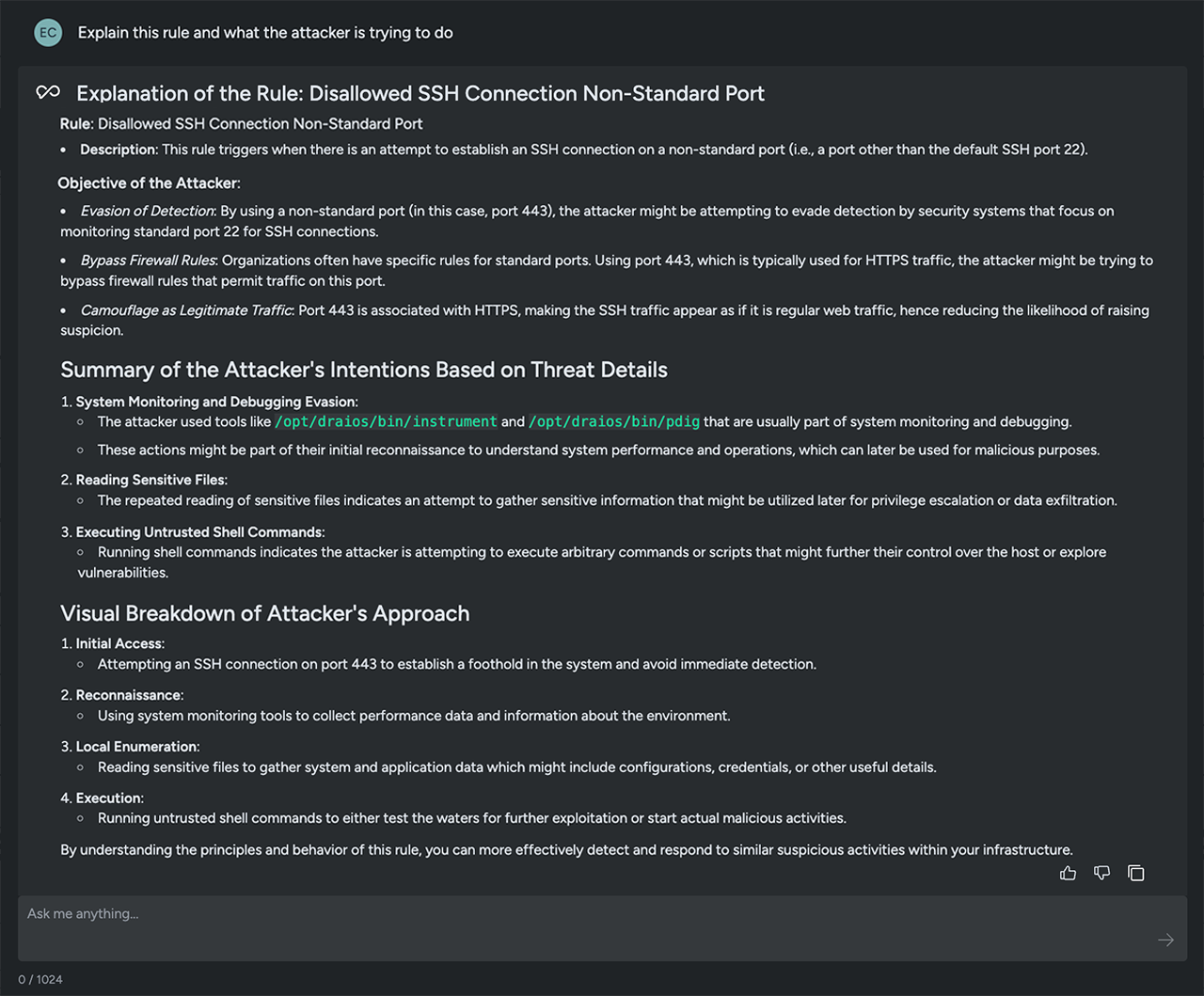

アラートを引き起こした要因や攻撃者によって実行されている戦術を理解するために、「このルールと攻撃者が何をしようとしているのかを説明してください」と尋ねることができます。Sysdig Sage は有用なインテリジェンスを提供します。これは MITRE ATT&CK framework に示された戦術および技術に沿った洞察を反映し、重要なシステムを保護するための戦いにおいてチームが先手を打てるよう支援します。

別の方法として、Sysdig Sage に既存の脅威を要約させることもできます。これにより、環境内で発生している懸念すべき挙動の種類を分かりやすく把握することができます。「潜在的な影響に基づいて上位5つの脅威を表示してください」といったプロンプトを使用すると、最もリスクの高い問題に関するAIベースの見解を得ることができます。

これは次のような場合に最適です:

- 脅威フィードに表示される脅威の優先順位付け。

- セキュリティ対策の改善によって対処可能な繰り返し発生する問題の特定。

- 脅威状況の要約を求める経営層やステークホルダー向けの問題の要約。

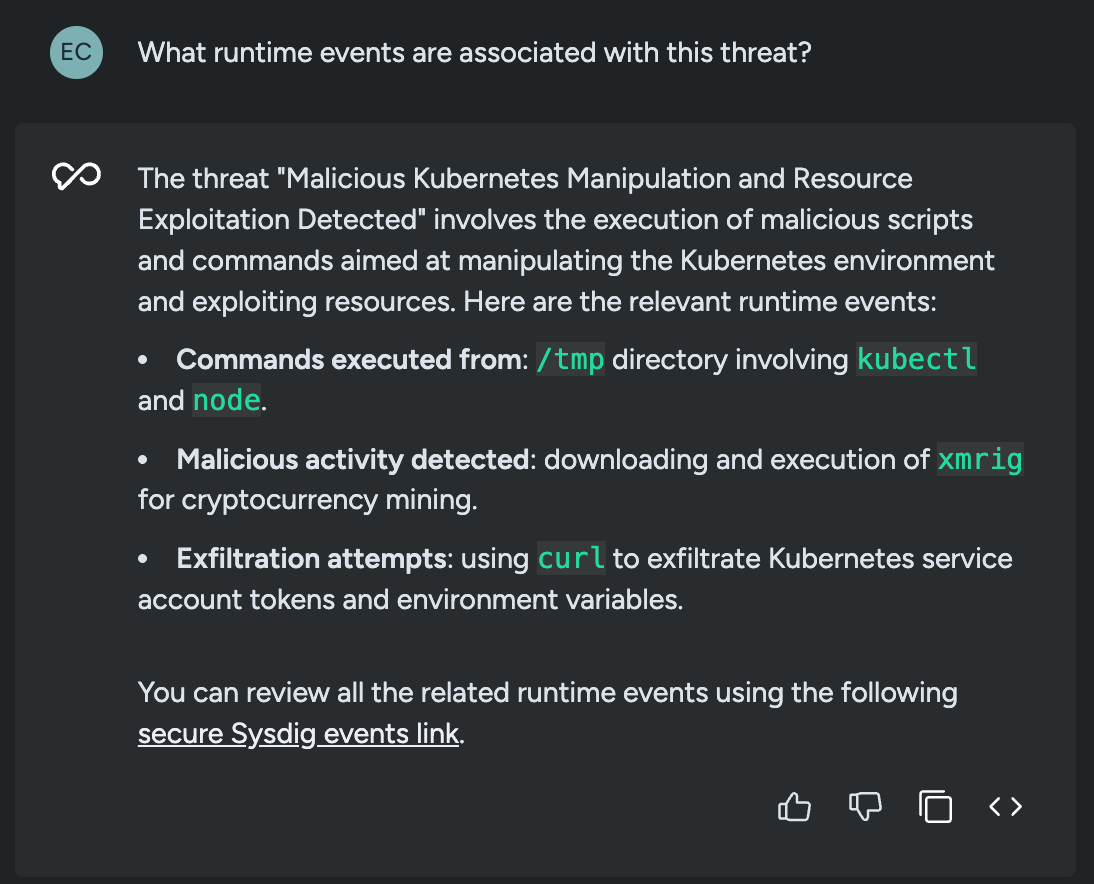

イベントと脅威の間を行き来する

調査は直線的に進むことはほとんどありません。不審なイベントから始めて脅威へとたどる場合もあれば、脅威から始めてその背後にある生のイベントに深く入り込む場合もあります。

Sysdig Sage for Threats は、この双方向の探索をチャットを通じてサポートします。

プロンプトの例:

- イベントから:「このランタイムイベントはどの脅威に関連していますか?」

- 脅威から:「この脅威に関連するランタイムイベントは何ですか?」

- 調査中:「この脅威の詳細をもっと表示してください」または「イベントの詳細を展開してください。」

これに対し、Sysdig Sageは次のことを行います。

- ランタイムイベントが既存の脅威の一部であるかどうかを特定し、その脅威への直接リンクを提供する。

- 選択した脅威に関連付けられたイベントの一覧を取得して表示し、各イベントの詳細へ戻るためのナビゲーションを提供する。

- フィルターを探し回ることなく、UI内で関連する詳細を展開して調査できるよう支援する。

その結果、コンソールをクリックする時間が減り、潜在的な攻撃者が何をしているのかを実際に理解する時間が増えます。

脅威の影響範囲を把握する

脅威の存在を把握することは戦いの半分に過ぎません。影響範囲と影響度を理解する必要もあります:

- どのクラスターまたはネームスペースが関与しているのか?

- 重要なサービスや高機密な環境が影響を受けているのか?

- 特定のアイデンティティ、ロール、またはクラウドアカウントが関係しているのか?

ここでもAIが役立ちます。「この脅威によって誰/何が影響を受けているのか?」といったシンプルな質問でも効果があります。

Sysdig Sage は、影響を受けたリソースやアイデンティティ情報(クラスター、ホスト、アイデンティティ、クラウドユーザー、クラウドサービスなど)を提示し、アナリストが影響範囲を迅速に把握してエスカレーションすべきかどうかを判断できるようにします。

ここが、Threatsモジュールと CNAPP のより広いコンテキストが交差するポイントです。このアシスタントは、Threatsエンジンが脅威を構築する際に使用したのと同じエンティティやメタデータを参照できるため、実際のランタイム挙動に基づいた影響の可視化を提供します。

脅威対応に関するガイダンスを求める

脅威を理解することは、それが行動につながって初めて価値があります。Sysdig Sage は、何が起きているのかを説明するだけでなく、それに対して何をすべきかを判断するのを支援するよう設計されています。

Sysdig Secure 全体において、AIは修復および対応に関するガイダンスを提供します。ランタイムイベントについては、その原因を説明し、軽減するための次のステップを提案します。脆弱なコンテナイメージについては、AIが段階的な手順とともに的確な修正方法を推奨します。同様の原則は、Threatsビューからアシスタントを利用する場合にも適用されます。

以下は、対応に焦点を当てた有用なプロンプトの例です:

プロンプトの例:

- 「この脅威を止めるには何をすべきですか?」

- 「この脅威に対応するための選択肢は何ですか?」

- 「この種の脅威を修復し、防止するための段階的なガイダンスを示してください。」

このような種類の質問を脅威について行うと、Sysdig Sage は次のことができます:

- 隔離やワークロードの再起動、不審な認証情報の無効化、ネットワークアクセスの強化など、即時の封じ込め策を提案する。

- IAMポリシー、Kubernetes RBAC、または構成ベースラインの改善など、強化および予防のための対策を推奨する。

- 再発の可能性を低減するためにチームが採用すべき実践について助言する。

Sysdig Sageは基本的に、以下の用途にかつようできるプレイブックを提供します。

- 即時に対応する。

- 明確なコンテキストを添えてチケットを作成する。

- 他のチームと簡潔で実行可能なガイダンスを共有する。

Sysdig Sage for Threats を活用したある一日の流れ

これらがどのように組み合わさるのかを理解するために、クラウド脅威対応担当者の典型的な朝を想像してみてください:

- ログインして脅威を確認する。Sysdig Secure のThreatsページを開き、タイトルとサマリーを確認して最も懸念される問題を特定する。

- コンテキストを確認する。「この脅威について詳しく教えてください。また、誰に影響がありますか?」と入力する。Sysdig Sage は検知した挙動と、どのサービスおよびアカウントがリスクにさらされているかを強調表示する。

- 証拠を深掘りする。どのように始まったのかを確認したいので、「この脅威に関連するランタイムイベントは何ですか?」と尋ねる。Sysdig Sage は関連するイベントを一覧表示し、UI上で詳細を確認できるようナビゲーションを提供する。

- 対応計画を明確にする。「この脅威をブロックするにはどのように対応すべきですか?」と尋ねる。Sysdig Sage は、即時および長期的な脅威対応を導くための手順を提示する。

- 計画を共有する。Sysdigによって生成されたコンテキストと詳細を活用して、要約を共有し、推奨される対応を含むチケットを作成することができる。

これまでダッシュボード間の行き来、手作業でのメモ取り、対面でのやり取りが必要だったものが、AIによるサマリーと対話によって駆動される単一で連続的なワークフローへと変わります。

チームにとって重要である理由

クラウドおよびコンテナの脅威に対する Sysdig Sage のAI支援は、3つの大きな利点をもたらします:

- 理解までの時間を短縮。AI生成のタイトルと3つの箇条書きの要約により、アナリストは生のイベントを解読することなく、脅威が何であるか、なぜ重要なのか、そして誰に影響するのかを迅速に把握できます。

- 対話による調査。Sysdig Sageアシスタントにより、脅威とランタイムイベントの間を柔軟に行き来しながら、コンテキスト、影響、関係性について自然言語で質問できます。

- 組み込まれたガイド付き対応。複数段階の推論とドメイン固有の知識により、Sageは対応オプション、予防戦略、プロセス改善を提案でき、実質的にThreatsビューに組み込まれたクラウドセキュリティアナリストのように機能します。

これらすべては、Sysdig がすでに提供しているリアルタイムのランタイム可視性と脅威検知に基づいているため、AIは表面的または分断されたデータではなく、高精度なシグナルをもとに動作します。

さあ、始めましょう

すでに Sysdig Secure を利用している場合、Sysdig Sage を有効化すれば、プラットフォーム全体でAI支援を利用できるようになります。Sysdig Secureを利用されていないお客様は、デモのリクエストやプロダクトツアーをご確認ください。AIによるインサイトが、大量の脅威データを検知から対応までの明確でガイドされたプロセスへと、どれほど迅速に変換するかを確認できるでしょう。