Falco Feedsは、オープンソースに焦点を当てた企業に、新しい脅威が発見されると継続的に更新される専門家が作成したルールにアクセスできるようにすることで、Falcoの力を拡大します。

本文の内容は、2026年3月23日に Eric Carterが投稿したブログ(https://www.sysdig.com/blog/runtime-security-for-ai-coding-agents-protecting-ai-assisted-development) を元に日本語に翻訳・再構成した内容となっております。

組織がより迅速にイノベーションを進め、ビジネス上の課題を解決しようとする中で、AIコーディングエージェントの利用は急増しています。同時に、Claude Code、OpenAIのCodex、Gemini CLIのようなコーディングエージェントは、セキュリティチームがまだ対応できていない新たなリスクに関する問題を提起しています。

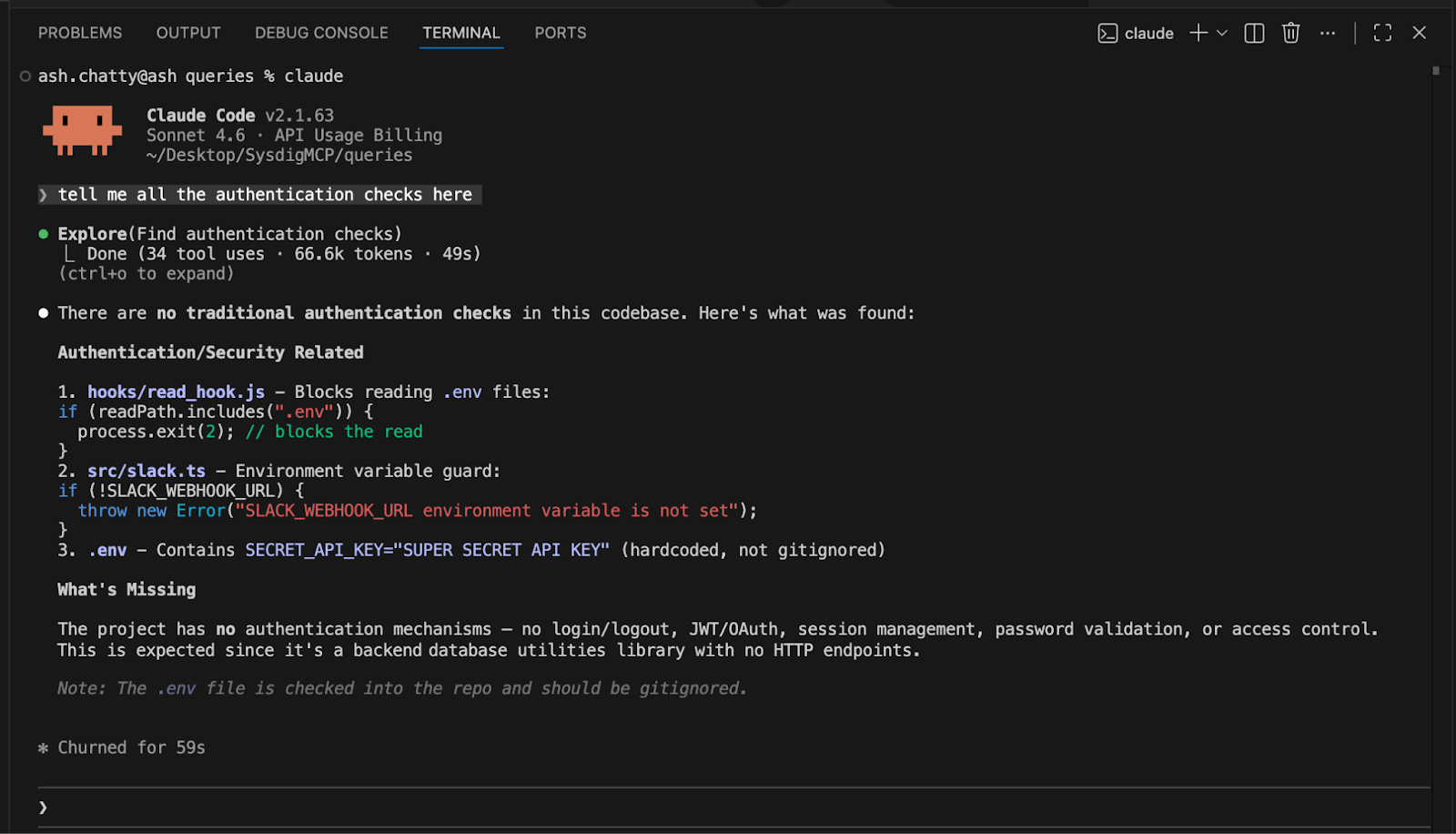

これに対応するため、SysdigはAIコーディングエージェント向けのランタイム検知を導入しています。開発者環境およびクラウド環境全体におけるAIエージェントの挙動を監視するために最適化されたリアルタイムの可視性により、セキュリティチームは正当なAI支援活動と、侵害の兆候となる可能性のある不審な挙動とを区別できるようになります。

AIコーディングエージェントは新たな攻撃対象領域をもたらす

AIコーディングエージェントはAI(通常は大規模言語モデル)によって駆動されており、ユーザーやシステムに代わってコードの作成、変更、テスト、および実行を行うことができます。AIコーディングエージェントは従来の開発ツールとは大きく異なる方法で動作します。静的なコード生成ツールとは異なり、現代のエージェントは以下のことが可能です。

- ユーザーのシステム上でコマンドを直接実行する

- リポジトリ全体にわたってファイルを読み取りおよび変更する

- 環境変数や認証情報にアクセスする

- GitHubなどのリポジトリAPIと連携する

- コードを自動的に生成し実行する

実際には、これらの機能により、AIコーディングエージェントは人間の介入を最小限に抑えた状態で動作し、開発環境内で自律的なアクターとして振る舞うことが多くなります。これらは開発者と同様の操作を、マシンの速度とスケールで実行することができます。そして、ソースコード、トークン、認証情報を含む機密資産への広範なシステム権限とアクセスを持っています。そのため、攻撃者にとって非常に魅力的な標的となります。

AIエージェントが自律的にコードの作成、変更、実行を行える場合、リスクはもはやどのコードがコミットされるかだけの問題ではありません。本当のリスクはランタイム時における挙動、すなわち実行されるコマンド、アクセスされるファイル、そして相互作用するシステムにあります。

AIコーディングエージェントに関連するセキュリティリスクには、以下が含まれます。

- 悪意のあるリポジトリによって引き起こされるリモートコード実行(RCE)

- 設定ファイルや環境変数からの認証情報の窃取

- プルリクエストに挿入される悪意のあるコード生成

- プロンプトや生成された出力を通じたデータ漏洩

- CI/CDワークフローを標的としたサプライチェーン攻撃

安全な開発プラクティスを採用していても、AIエージェントは予期しない動作を実行する可能性があります。エージェントが侵害されたり、誤設定されたり、操作された場合、一見正当に見えるものの、実際にはセキュリティ上の脅威となるタスクを実行する可能性があります。これが、AIコーディングエージェントの挙動に対するリアルタイムの可視性が不可欠である理由です。

AIコーディングエージェントにおけるランタイムの可視性

主に脆弱なコードが本番環境に到達するのを防ぐことに焦点を当てたセキュリティプログラムは、AI時代におけるセキュリティの重要な側面を見逃すことになります。現代のAIエージェントは単にコードを生成するだけでなく、アクションを実行します。このため、コードがデプロイされる前に問題を特定することが重要である一方で、特有のランタイムリスクに対処することも同様に重要です。

組織がAI支援開発を安全に導入できるようにするため、SysdigはAIコーディングエージェント向けのランタイム検知を開発しました。これらの検知により、セキュリティチームは開発者環境およびクラウド環境全体における不審なAIコーディングエージェントの挙動をリアルタイムで可視化できます。

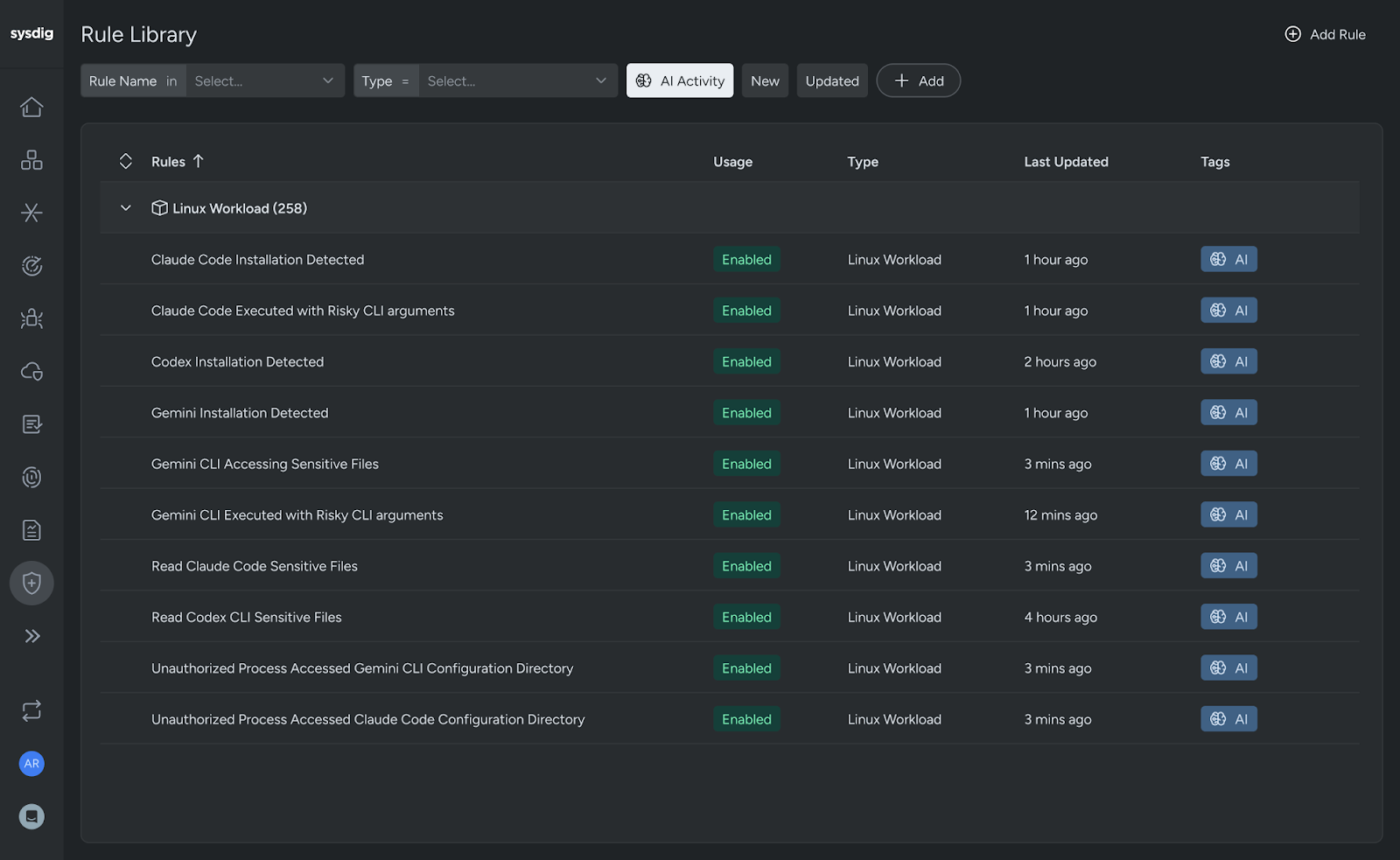

Sysdigのランタイム検知は、Sysdig 脅威リサーチチームが標準的なFalcoのプリミティブを活用して構築しています。これらのルールはAIコーディングエージェントの挙動を考慮しており、通常のコーディングエージェントの利用と、リスクのある、または明らかに悪意のある挙動とを区別します。

検知ルールはまず、Claude Code、Codex、Gemini CLIのようなAIコーディングエージェントのインストールおよび使用を特定することから始まります。これにより、セキュリティチームはツールがどこで使用されているかを把握し、適切な保護を適用できるようになります。コーディングツールが存在する場所を特定した後、Sysdigの検知は挙動を監視し、以下のようなアクティビティを分析します。

- 機密ファイルへのアクセスの試行

- エージェントの設定ディレクトリとやり取りする未承認のプロセス

- 保護を弱める危険なコマンドライン引数

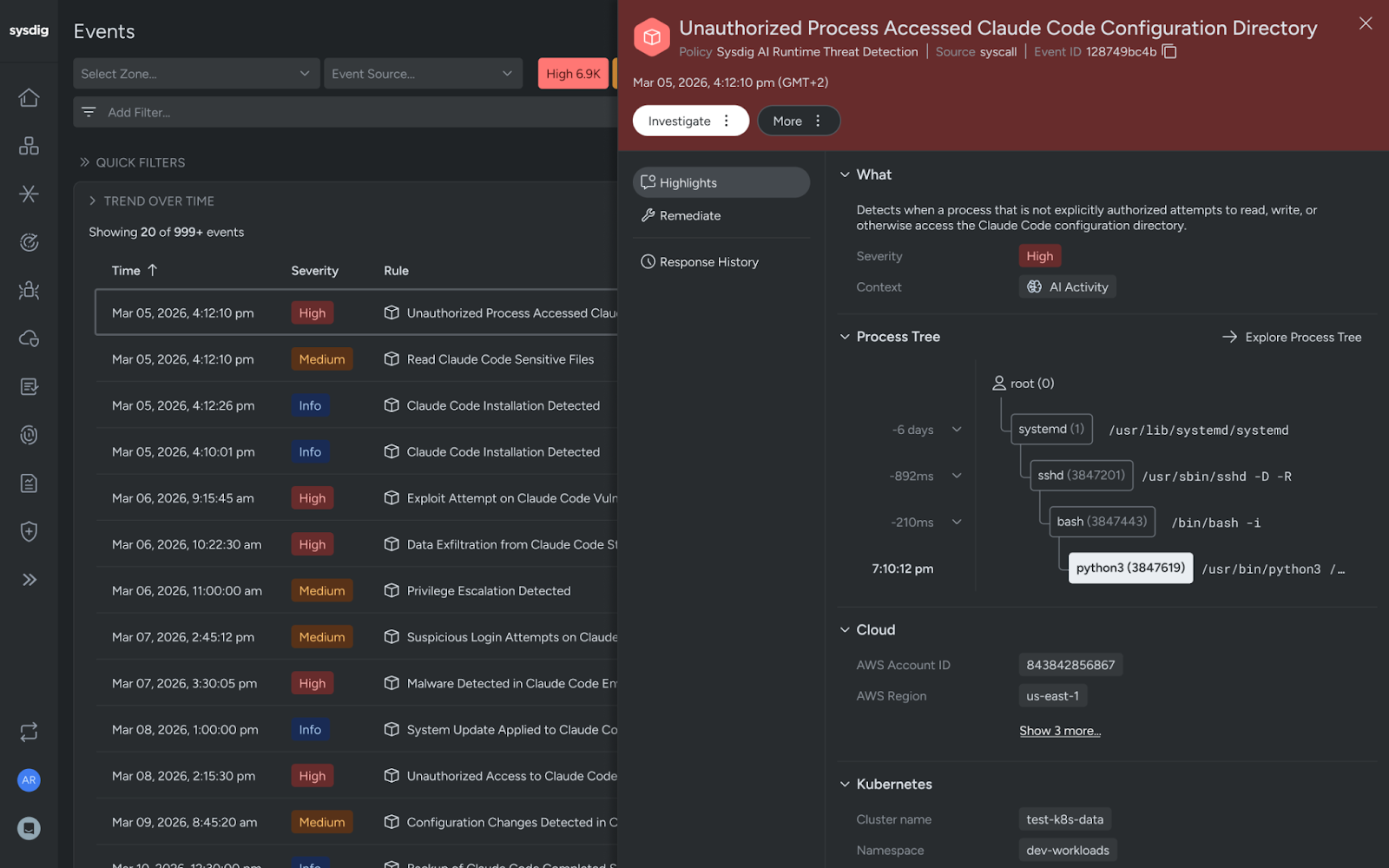

有効化すると、AIエージェントが予期しない、または潜在的に悪意のある挙動を示した際に、セキュリティチームおよびSOCチームにアラートが通知されます。例えば、制限のないファイル書き込みを許可する引数でエージェントが実行された場合や、機密な認証情報ファイルへのアクセスを試みた場合、Sysdigはそのアクティビティを即座にフラグ付けし、調査および対応の対象とします。

新しい検知は、リバースシェル、バイナリ改ざん、永続化メカニズム、その他の高リスクな挙動といった脅威をすでに検知しているSysdigの包括的なランタイムルールライブラリと連携して機能します。私たちの目標は、生産性に影響を与えることなく、セキュリティチームがAIエージェントの挙動を監査し保護できるようにすることです。

Sysdig の AI ワークロードセキュリティの拡張

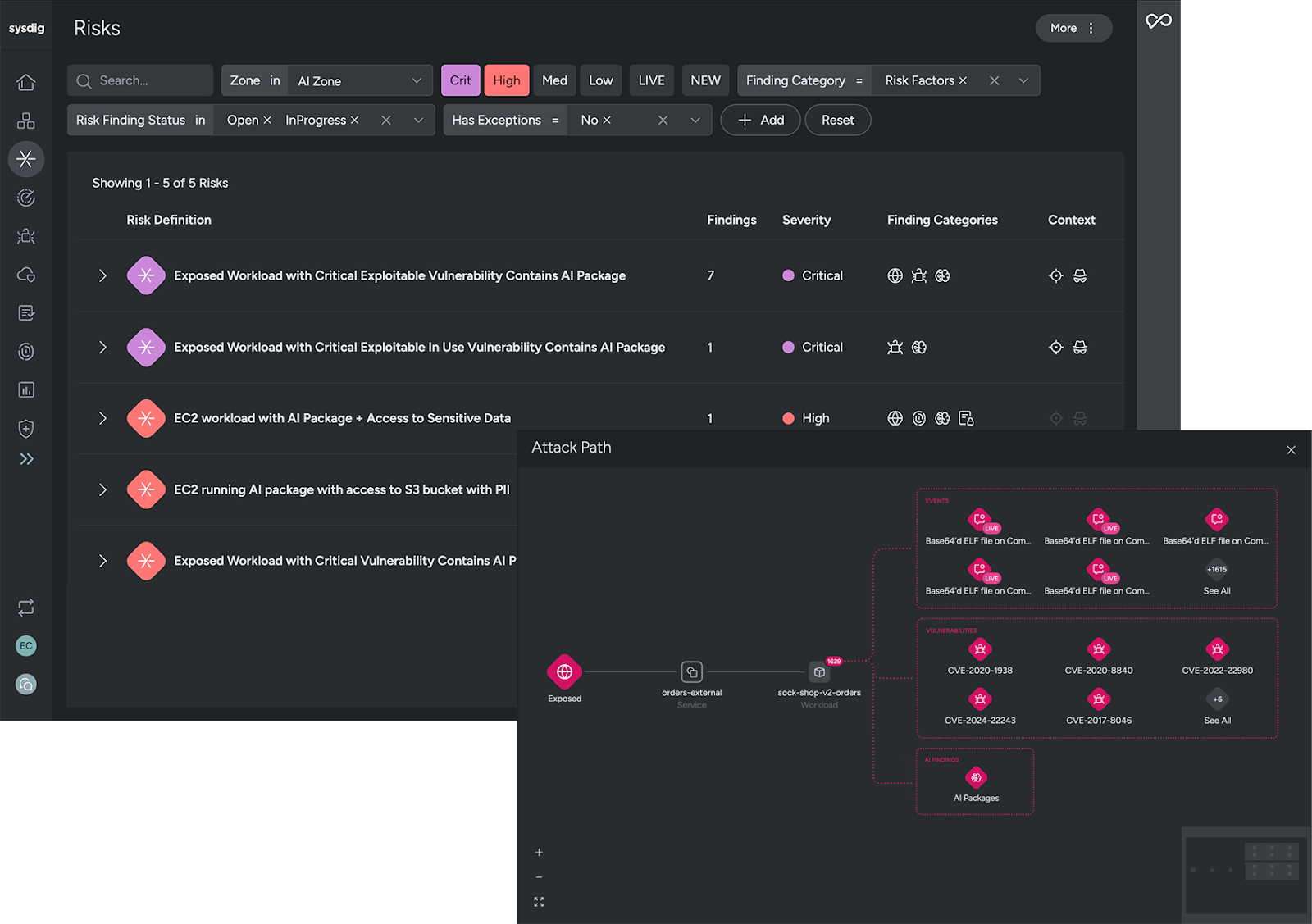

AIコーディングエージェント向けのランタイム検知は、Sysdigの既存のAIワークロードセキュリティソリューションを基盤としています。AIワークロードに対して、Sysdigはすでに組織が以下を実現できるようにしています。

- AIフレームワークおよびモデルを実行しているワークロードを特定する

- AIパッケージ内の脆弱性をスキャンする

- 公開されているAIサービスを特定する

- AIワークロードを標的とした進行中の脅威を検知する

- 関連するリスクや攻撃経路を可視化するために検出結果を関連付ける

リスク、攻撃経路、およびAIワークロードを単一のビューに統合することで、問題の調査はより迅速かつ直感的になります。明確な優先順位付けとランタイムインサイトにより、セキュリティチームは問題を迅速に解決でき、組織はAIの活用を安全に拡大することが可能になります。

AIエージェントが積極的にコードの作成および実行を行う自律的なコーディングレイヤーまで保護を拡張することで、SysdigのCNAPPが提供する包括的な機能は、開発からデプロイ、そしてランタイムに至るまで、AI導入のライフサイクル全体を保護するのに役立ちます。

セキュア AI イノベーションの実現

AIコーディングエージェントはソフトウェアの構築方法を変革しています。これにより、開発サイクルの高速化、反復的なタスクの自動化、そして開発者と非開発者の双方が複雑なワークフローを迅速に構築できるようになります。

AI支援開発の利点を活用したい組織は、AIエージェントが自社の環境内で実際に何を行っているのかを可視化できるようにする必要があります。

AIがソフトウェアの構築および運用に組み込まれていくにつれて、ランタイムセキュリティはますます重要な役割を果たすようになります。Sysdigはその未来を安全にするための支援を提供します。AIコーディングエージェント向けのランタイム検知により、Sysdigは組織が以下を実現できるようにします。

- AI駆動ツールを安全に導入する

- AIの挙動をリアルタイムで監視する

- 不審または悪意のあるアクションを検知する

- 機密データ、認証情報、およびコードを保護する

- AI支援ワークフロー全体でセキュリティとコンプライアンスを維持する

さらに詳しく知りたいですか?当社のThreat Research Teamによるブログ「AIコーディングエージェントがあなたのマシン上で動作しています — それらが何をしているか把握していますか?」をご覧いただき、SysdigがどのようにAIコーディングエージェントのセキュリティを確保しているのか、その仕組みをご確認ください。