Falco Feedsは、オープンソースに焦点を当てた企業に、新しい脅威が発見されると継続的に更新される専門家が作成したルールにアクセスできるようにすることで、Falcoの力を拡大します。

本文の内容は、2026年4月15日に Mike Watsonが投稿したブログ(https://www.sysdig.com/blog/sysdig-automations-streamlining-detection-to-response-into-a-unified-workflow)を元に日本語に翻訳・再構成した内容となっております。

分断されたクラウドセキュリティのワークフローがリスクを生み、対応を遅らせる理由

多くの組織における現在のクラウドセキュリティの状態は、私が10代の頃に乗っていたフォード・マスタングのようなものです。速くて、騒がしくて、そして、後付けのパーツを寄せ集めた状態でも、どうにか動いているようなものでした。

それぞれの改造は特定の問題を解決したり、馬力を向上させたりしましたが、どれも統合されたシステムとして相互に連携するようには設計されていませんでした。サスペンションは理想的ではなく、ブレーキは不十分で、トラクションも限られていました。今振り返ると、かなり危険な状態でした。

これは、多くのセキュリティワークフローが現在どのように運用されているかと同じです。アラート、通知、チケット管理、対応アクションはすべて存在していますが、それらは多くの場合、別々のツールやワークフロー、手動プロセスに分散しています。これでも一応は機能しますが、非効率で一貫性に欠け、スケールさせるのが困難です。

クラウド環境がより複雑になるにつれて、この分断されたアプローチは、最も重要な場面でチームの対応を遅らせる要因となります。

Sysdig Automationsがどのように検知、調査、対応を結びつけるか

Sysdig Automationsは、寄せ集めで継ぎはぎされたマスタングのような状態から、すべてのコンポーネントが連携して機能するフォーミュラ1のフェラーリのように、完全なシステムとして設計されたものへの移行です。

分断されたツールや手動プロセスにまたがってアラート、通知、チケット、対応アクションをつなぎ合わせる代わりに、Automationsはトリガーから結果までのロジックフローを設計するための単一の場所を、プラットフォーム内でチームに提供します。

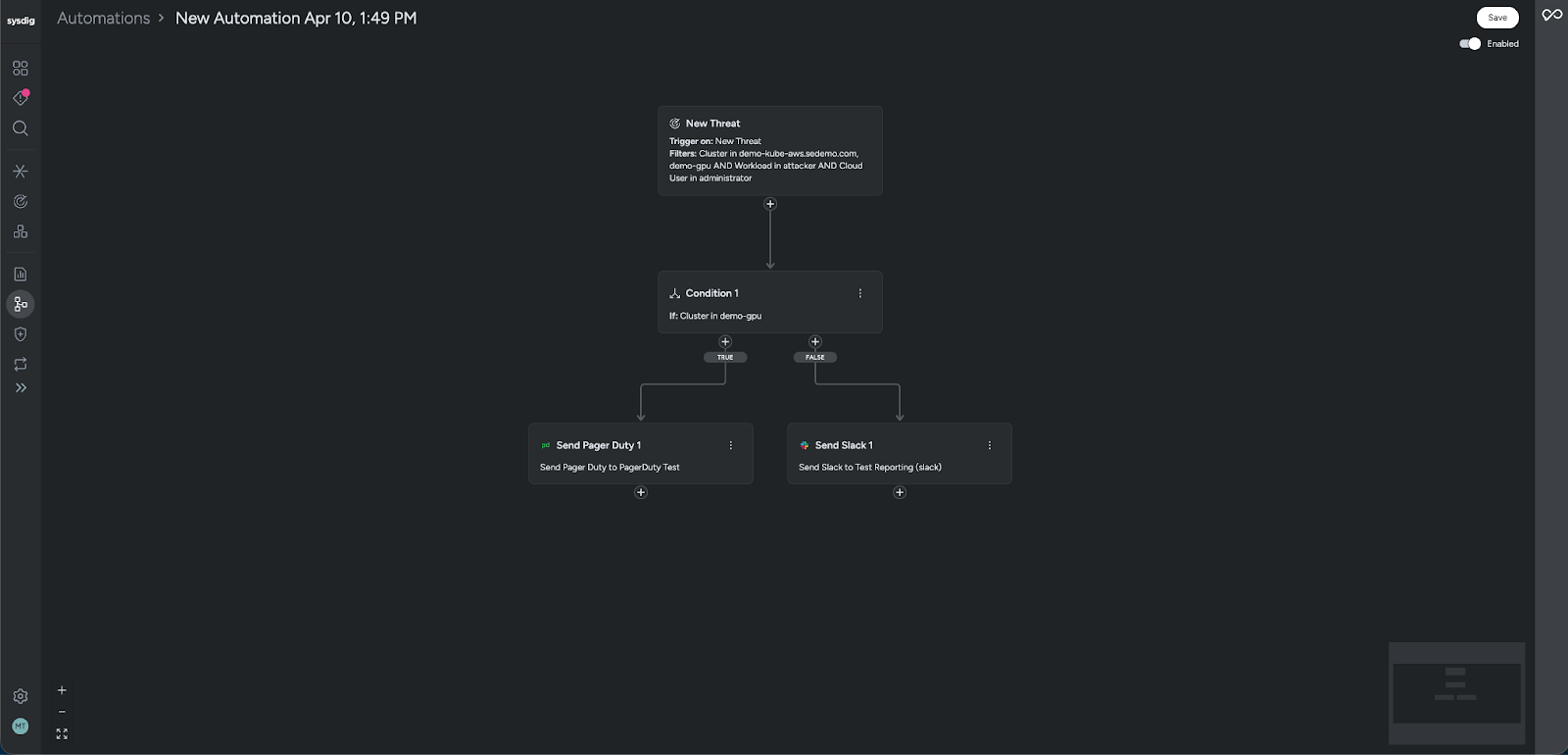

新たなリスク、脅威、脆弱性、またはランタイムイベントといったイベントを起点に、ユーザーは分岐条件を持つワークフローを構築し、通知の振り分け、チケットの作成、または調査や封じ込めといった対応アクションを実行できます。

DevSecOpsおよびSecOpsエンジニアにとって、これは手作業の削減、ノイズの低減、そしてより一貫性のあるワークフローを意味します。セキュリティリーダーにとっては、すべてを1つの一貫したシステムに統合することで、個別のオーケストレーションプラットフォームの必要性を減らすことができます。

クラウドセキュリティ自動化のユースケース:リスク、脆弱性、脅威、およびランタイムイベント

Sysdig Automationsは、抽象的なワークフローを構築するためのものではありません(もちろんそれも可能ですが)。本来チームの足を引っ張る瞬間に対処するために、手動で繰り返される煩雑な作業を排除することに焦点を当てています。

リスクの更新を例に挙げます。新たなリスクが発生したり、影響範囲が拡大して追加のリソースに影響を及ぼした場合、通常チームは誰が何を担当するのか、どこに振り分けるべきかを判断しなければなりません。Automationsはこれを事前に処理します。同じリスクでも、S3バケット、EC2インスタンス、またはIAMロールのどれに影響するかによって異なるルーティングが可能であり、Automationsは各更新を手動でトリアージすることなく、適切なチームに通知が届くようにします。

脆弱性もまた重要な領域です。すべての検出結果を同じように扱うのではなく、アナリストは特定のゾーンで既知のエクスプロイトが存在する重大な脆弱性など、実際にリスクを伴うものに集中できます。Automationsはこれらのシグナルを優先順位付けし、Slack、PagerDuty、Jiraといった既存のワークフローに振り分けることができ、詳細を追いかけるのではなく迅速に対応できる十分なコンテキストも提供します。

受容されたリスクは、しばしば見落とされがちな領域です。例外が作成され、そのまま忘れられてしまいます。Automationsでは、これらの判断が可視化されたまま維持されます。リスクの有効期限が近づいたときや状況に変化があったときに通知をトリガーできるため、一時的な例外が気づかないうちに長期的な露出へと変わることを防ぎます。

ランタイムでは、その価値はさらに即時的になります。高重大度のイベントが発生したとき、常に問われるのは「誰が対応し、次に何が起きるのか」ということです。Automationsはこの検知を直接アクションへと結びつけます。適切なチームに通知され、追加のコンテキストが取り込まれ、調査の流れを中断することなく対応手順が実行されます。

同じ考え方は脅威にも当てはまります。すべての検知を単発のものとして扱うのではなく、効率的なチームは、どこで発生し何に影響するかに基づいて、異なる種類の脅威をどのように処理すべきかを定義できます。これにより、繰り返しのトリアージ作業が大幅に削減され、環境全体でより一貫した対応が可能になります。

そしてこれらすべての背後で、実行履歴は実際に何が起きたのかを明確に記録します。オートメーションが実行されるたびに、どの経路をたどったのか、どの条件が評価されたのか、どのアクションが成功または失敗したのかを確認できます。この可視性により、構築したワークフローへの信頼性が高まり、必要に応じて調整しやすくなります。

Sysdig Automationsの仕組み:トリガー、条件、および対応アクション

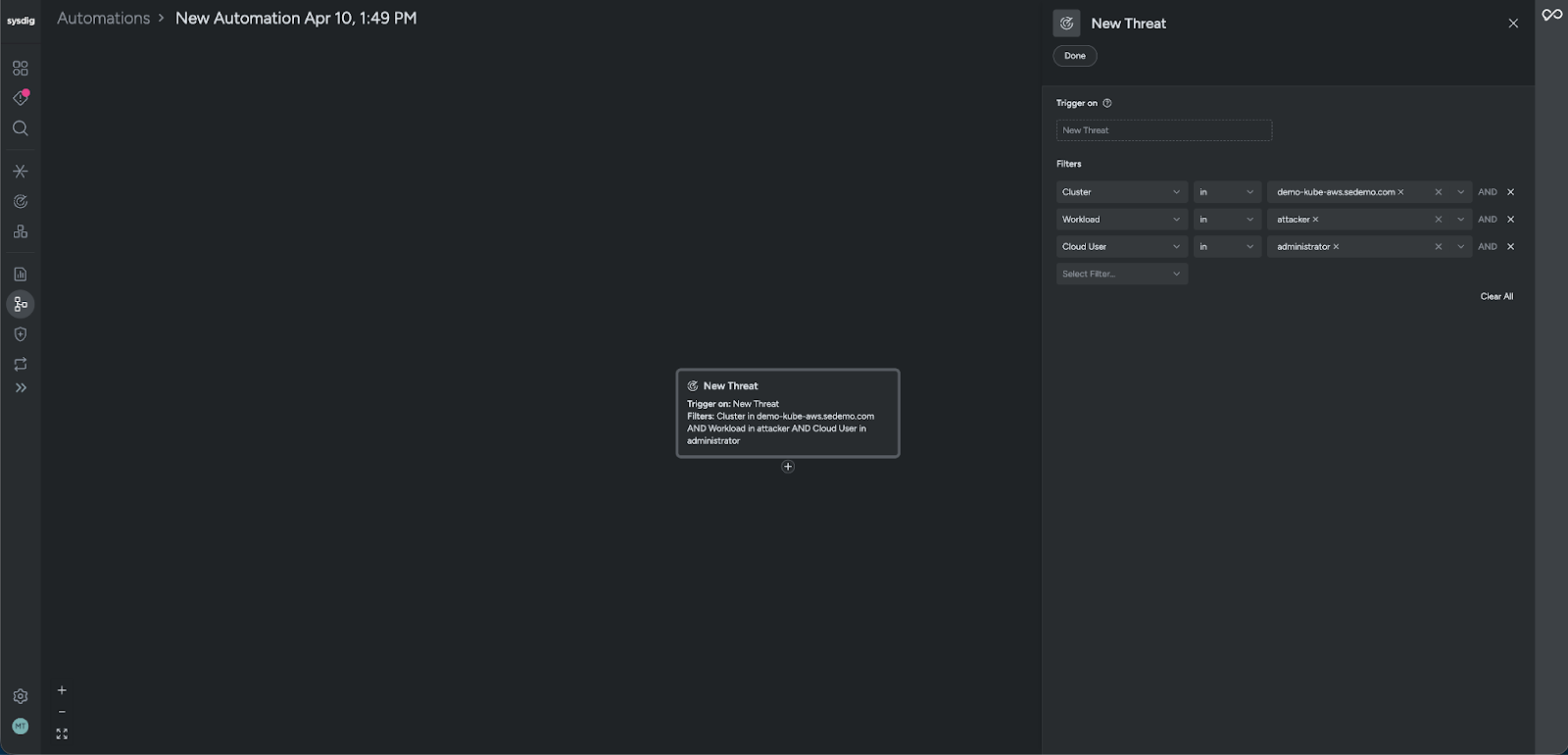

Sysdig AutomationsはSecureプラットフォームに直接組み込まれており、チームは新たなリスク、脅威、脆弱性、またはランタイム検知といったイベントをトリガーとしてワークフローを作成できます。

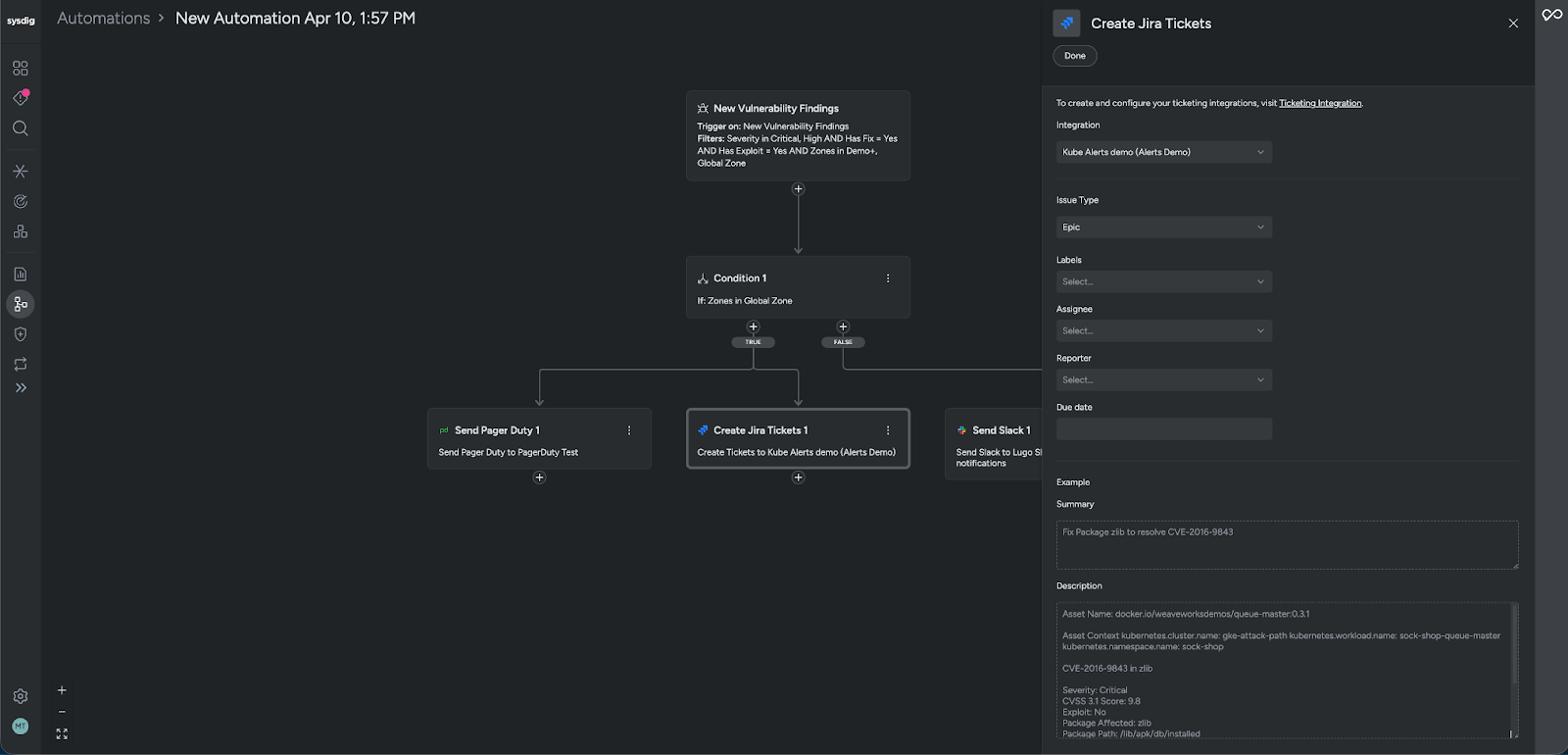

SecureのUIから、アナリストはフィルターや事前構成されたアクションを使用してロジックフローを定義し、運用ニーズに合わせてワークフローを調整できます。各オートメーションはトリガーから開始され、条件によって分岐しながら複数のアクションを連結できます。たとえば、通知の送信、Jiraチケットの作成、または対応手順の開始などです。

これらのワークフローは設定可能であり、チームはリスク管理、脆弱性対応、ランタイム脅威対応といったさまざまなユースケースに適応しながら、プロセスを標準化することができます。

実際のクラウドセキュリティ自動化におけるユースケース

重要なリソースの脅威検知

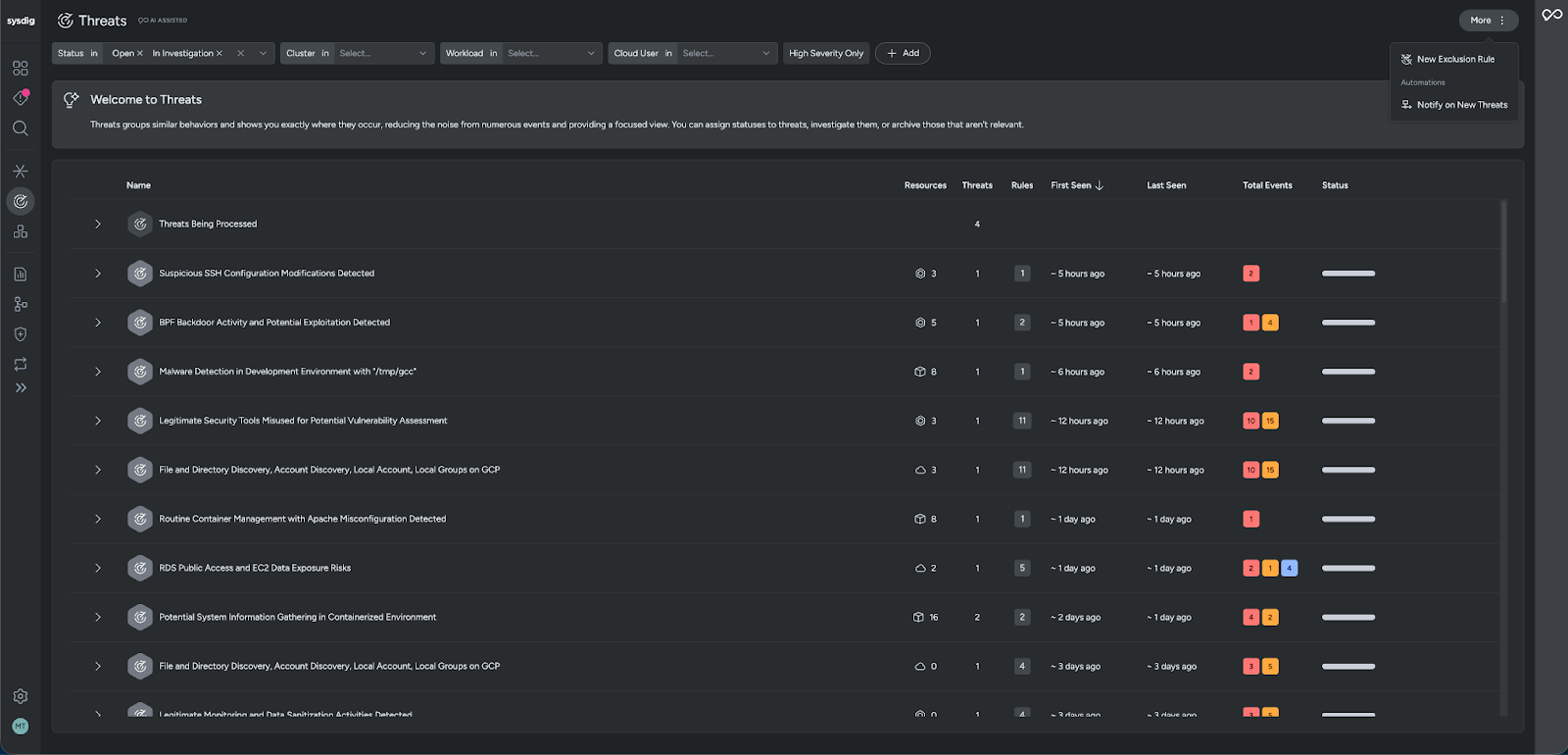

Threatsモジュールでは、まず環境全体のすべての脅威を一覧で把握できるビューから始まり、グループ化と優先順位付けが行われることで、チームは何が起きているのかを一箇所で理解できます。そこから、インフラの特定の部分のみに関心がある場合には、重要な対象に絞り込むことができます。たとえば、特定のクラスター、重要なワークロード、または特定のクラウドユーザーに限定したり、低リスクのノイズに惑わされないよう高重大度の脅威のみに焦点を当てることも可能です。

環境における「重要な脅威」のビューを絞り込んだ後は、Threats Automationsを使用して、それらのフィルターをワークフローに引き継ぎます。ビューを何度も再作成したり、手動でページを監視し続ける代わりに、それらのフィルターに一致する新たな脅威を検知するオートメーションを設定します。

一致する新たな脅威が発生すると、オートメーションは自動的にSlack、Microsoft Teams、Email、Webhook、PagerDuty、またはSNSを通じて通知を送信し、UIに張り付いていなくても既存のツール上で適切なチームにアラートが届きます。

このフローにより、フィルタリングされたコンテキスト付きのThreatsビューは、環境内の高優先度の領域のみを追跡し、チームがすでに使用しているチャネルへ直接更新を送る、動的なアラートパイプラインへと変わります。

Jira 統合による脆弱性管理

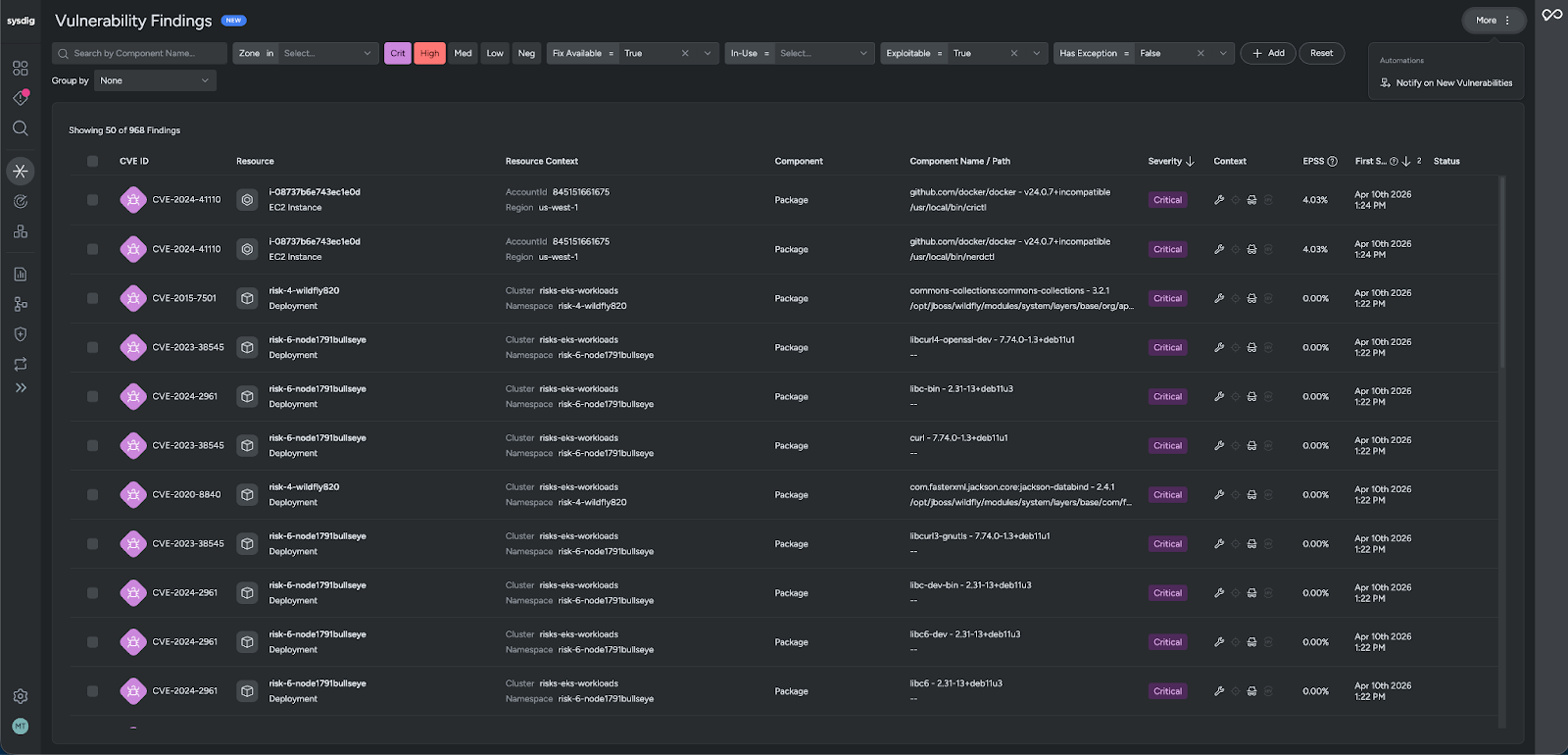

脆弱性管理では、まずVulnerability Management Findingsページから開始し、リソース全体にわたるすべてのイメージおよびホストの脆弱性検出結果を確認します。本当に重要なものに集中するために、まず重要なリソースやゾーン(たとえば、本番クラスター、重要なビジネスアプリケーション、または特定のゾーン)に絞り込みます。そのうえで、Criticalの検出結果、またはIn-UseかつExploitableなもののみにさらに絞り込み、リソースごとにグループ化することで、各イメージ、ワークロード、またはホストの文脈で問題を把握することもできます。

このように整理されたビューをもとに、Vulnerability Findings Automationsを使用して、これらのフィルターに一致する新たな脆弱性について通知を行います。このオートメーションは同じ基準(ゾーン、重大度、悪用可能性、リソースのグループ化)を再利用するため、これらの重要なリソース上で新たに発見された高リスクの検出結果は自動的にワークフローをトリガーします。

Automationsからは、主に2つのパスがあります:

- 通知レイヤーにとどまる:SlackやEmailに更新を送信し、担当する領域で新たに悪用可能な問題が発生した際に、セキュリティチームや担当チームが常に状況を把握できるようにします。

開発者ワークフローへさらに踏み込む:設定されたJira連携を使用してJiraチケットを自動作成します。オートメーションが実行されると、設定されたオプションから適切な課題タイプ(Task、Epic、またはBug)を選択し、正しいプロジェクト、ラベル、および脆弱性の詳細が入力されたチケットを作成します。

これにより、VM FindingsビューはJiraへの継続的な引き渡しへと変わり、重要なリソース上の重大かつ悪用可能な脆弱性が単に検出・可視化されるだけでなく、エンジニアリングチームが日常的に使用しているツール内で即座に実行可能な作業へと変換されることが保証されます。

DevSecOpsおよびSecOpsチームにとってのメリット:より迅速で一貫性のある対応

DevSecOpsおよびSecOpsの実務担当者にとって、Sysdig Automationsはチームの足を引っ張る繰り返しの手動作業を削減します。すべてのアラートに対して同じ手順を繰り返す代わりに、共通のタスクを自動化することで、ワークフローの実行方法を標準化し、環境全体で一貫した対応を確保します。

検知、通知、チケット作成、対応を単一のシステムに統合することで、担当者は1つのプラットフォーム内で作業を完結でき、ツール間を頻繁に行き来する必要がなくなります。

さらに、すべてのオートメーションは完全に監査可能であり、どのアクションがいつ実行されたのか、ワークフローがどのように実行されたのかについて、チームに明確な可視性を提供し、透明性とガバナンスを支援します。

その結果、セキュリティチームは1つの場所ですべてを実行できる、より効率化されたワークフローを実現し、運用負荷を軽減しながら対応のスピードと信頼性を向上させることができます。

セキュリティリーダーにとってのメリット:ツールの統合とROIの向上

セキュリティリーダーおよびプラットフォームオーナーにとって、Sysdig Automationsは外部のワークフローおよびオーケストレーションツールへの依存を減らすことで価値を提供します。

検知、通知、チケット作成、対応を単一のプラットフォームに統合することで、組織はツール環境を簡素化し、複数の統合やシステムの維持に伴う運用負荷を軽減できます。

この統合により、セキュリティチームはより迅速で一貫性のあるワークフローを実現でき、既存のSysdigプラットフォームの価値を最大化できます。最終的に、Sysdigを単なる検知ツールではなく、連携された対応のための統合システムへと進化させることで、より高いROIの実現に貢献します。

なぜ今、クラウドセキュリティチームにワークフロー自動化が必要なのか

クラウド環境が拡大し、より動的になるにつれて、現在多くのチームが依存している断片化されたワークフローは運用リスクを生み出します。

アラート、通知、チケットシステム、対応ツールにまたがるセキュリティプロセスは機能しているように見えても、多くの場合非効率で一貫性に欠け、負荷がかかった状況ではスケールが困難です。この分断されたアプローチは、まさにスピードが最も重要となる瞬間に対応を遅らせ、脅威がリアルタイムで展開する中で露出を増大させます。

Sysdig Automationsは、これらの分断された要素を単一の一貫したシステムに統合することでこれに対応し、クラウドの複雑性が増し続ける中でも、チームがより一貫性・効率性・統制のもとで検知からアクションへと移行できるようにします。

アラートからアクションへ:Sysdigによるクラウドセキュリティ対応の自動化

断片化されたワークフローでも動き出すことはできますが、競争に勝つことはできません。クラウド環境がより迅速で連携された対応を求める中で、ツールをつなぎ合わせるだけではもはや十分ではありません。

Sysdig Automationsは、そのような継ぎはぎの状態を、1つのシステムとして機能するよう設計されたものに置き換え、チームが精度をもって動き、遅れなく対応し、最も重要な瞬間に検知を決定的なアクションへと変えることを可能にします。

デモを予約して、ご自身の環境でどのように機能するかをご確認ください。